Comment détecter et corriger un problème d'injection de dépendance dans Guice en utilisant Sensei

Le projet Sensei lui-même possède son propre ensemble de recettes qui se sont développées au fil du temps. Ce billet de blog est un exemple d'un des scénarios pour lesquels l'équipe de Sensei a construit une recette. Une mauvaise configuration de Guice, qui a conduit à une NullPointerException signalée lors de l'exécution pendant les tests.

Cela peut être généralisé à de nombreux scénarios d'injection de dépendances où le code est syntaxiquement correct, mais où une erreur s'est glissée parce que la configuration du câblage était incorrecte.

Cela arrive souvent lorsque nous apprenons la technologie et que nous commettons la simple erreur d'oublier de câbler les choses. Mais cela arrive aussi aux professionnels expérimentés parce que, eh bien... nous faisons tous des erreurs, et nous n'avons peut-être pas de tests unitaires pour tout couvrir.

Exceptions au moment de l'exécution dues à un câblage incorrect de l'injection de dépendances

Le code ci-dessous échoue à l'exécution avec une NullPointerException.

injector = Guice.createInjector(new SystemOutModule());

CountReporter reporter = injector.getInstance(CountReporter.class);

String [] lines5 = {"1: line", "2: line", "3: line", "4: line", "5: line"};

reporter.reportThisMany(Arrays.asList(lines5));

Assertions.assertEquals(5, reporter.getCount());

Le code est syntaxiquement correct, mais il échoue parce que nous avons omis une requestStaticInjection dans notre configuration SystemOutModule.

public class SystemOutModule extends AbstractModule {

@Override

protected void configure() {

binder().bind(ILineReporter.class).to(SystemOutReporter.class);

}

}

Lorsque nous essayons d'utiliser le rapporteur, créé à l'aide de l'injecteur, il n'est pas complètement instancié et nous recevons une NullPointerException lorsque nous appelons reportThisMany.

Il se peut que nous l'ayons manqué lors de notre revue de code, ou que nous n'ayons pas eu de tests unitaires déclenchant l'injection de dépendance, et qu'elle se soit glissée dans notre construction.

Signes d'alerte

Dans ce cas, il y a un signe d'avertissement, le CountReporter a un champ statique annoté avec @Inject mais... la classe CountReporter elle-même est un paquet privé.

Dans une base de code complexe, cela pourrait être un signe d'avertissement que le code est incorrect, car la classe Module qui configure les liaisons doit se trouver dans le même paquet pour que cela fonctionne.

class CountReporter {

@Inject

private static ILineReporter reporter;

Une autre erreur que nous avons commise, et que nous aurions pu relever lors d'un examen du code, est que nous avons oublié de lier les champs dans la méthode de configuration de SystemOutModule.

binder().requestStaticInjection(CountReporter.class) ;

Si nous avions écrit le code requestStaticInjection, l'erreur de syntaxe générée lors de la tentative d'utilisation du CountReporter nous aurait alertés sur cette simple erreur.

> 'reporters.CountReporter' n'est pas public dans 'reporters'. Il n'est pas possible d'y accéder depuis l'extérieur du paquet

Malheureusement. Nous avons oublié, et il n'y avait pas de signes syntaxiques dans le code.

Comment Sensei peut-il vous aider ?

Nous n'utiliserions probablement pas Sensei pour récupérer la requestStaticInjection manquante car tout notre câblage de configuration Guice devrait utiliser cette méthode, et nous ne pouvons pas garantir que tout le câblage sera aussi simple que ce cas d'utilisation.

Nous pourrions écrire une règle Sensei pour rechercher des signes d'alerte indiquant que notre code n'est pas à la hauteur.

Dans le cas présent, cela signifie :

- Recherchez les classes dont les champs sont annotés @Inject

- Lorsque les cours ne sont pas publics.

Ce qui précède était le signe d'avertissement qu'il était peu probable qu'ils aient été câblés.

En créant une recette, nous aurons un signe d'alerte précoce, pendant le codage, et nous réduirons la dépendance à l'égard de nos pull requests ou de la résolution de notre dette technologique pour nous permettre d'ajouter des tests unitaires.

Comment créer une recette ?

La tâche que je souhaite accomplir est la suivante :

- Créez une recette qui fait correspondre les champs annotés avec @Inject qui se trouvent dans des classes privées protégées.

Cela devrait nous permettre d'identifier les modules qui l'utilisent et d'ajouter le code de câblage manquant.

Dans ma classe CountReporter, j'utiliserai Alt+Enter pour créer une nouvelle recette et je partirai de zéro.

Je vais lui donner un nom et ajouter une description :

Nom : Guice : Injected Field Not Public

Description : Si le champ injecté n'est pas public, il se peut que le code ne soit pas câblé au niveau

: Avertissement

La recherche que j'écris cherche une classe avec un champ annoté comme Inject mais qui n'a pas été scopé comme public.

search :

field :

with :

annotation :

type : "com.google.inject.Inject"

in :

class :

without :

modifier : "public"

Fixer

Le QuickFix de la recette modifiera la classe injectée en changeant la portée. Mais ce n'est pas le seul code que je dois modifier.

les correctifs disponibles :

- name : "Change class to public. N'oubliez pas de demander l'injection de cette classe"

actions :

- changeModifiers :

visibility : "public"

target : "parentClass"

Lorsque la recette est déclenchée, il me reste une étape manuelle à effectuer dans mon code, en ajoutant la ligne contenant requestStaticInjection pour instancier complètement l'objet.

public class SystemOutModule extends AbstractModule {

@Override

protected void configure() {

binder().bind(ILineReporter.class).to(SystemOutReporter.class);

// instantiate via dependency injection

binder().requestStaticInjection(CountReporter.class);

}

}

Je pourrais éventuellement écrire une autre recette pour reprendre cela. Je ne le ferais probablement pas si l'oubli de l'injection statique ne devenait pas une erreur semi-régulière que je commettais en codant.

Résumé

S'il nous arrive de commettre une erreur dont la racine est commune, Sensei peut nous aider à codifier les connaissances relatives à la détection et à la résolution du problème, avec l'espoir qu'il ne passera pas au travers des révisions de code et ne se retrouvera pas en production.

Parfois, les recettes que nous écrivons identifient des modèles heuristiques, c'est-à-dire que leur correspondance ne garantit pas l'existence d'un problème, mais il est probable qu'il y en ait un.

De même, les recettes et les solutions rapides que nous écrivons n'ont pas besoin d'être exhaustives, elles doivent être suffisamment bonnes pour nous aider à identifier et à résoudre les problèmes sans être trop compliquées. En effet, lorsqu'elles deviennent trop compliquées, elles deviennent plus difficiles à comprendre et à maintenir.

---

Vous pouvez installer Sensei à partir d'IntelliJ en utilisant "Preferences \ Plugins" (Mac) ou "Settings \ Plugins" (Windows) puis en recherchant simplement "sensei secure code".

Le code source et les recettes de ce billet se trouvent dans le dépôt `sensei-blog-examples` du compte GitHub Secure Code Warrior , dans le module `guiceexamples`.

https://github.com/securecodewarrior/sensei-blog-examples

Un exemple de scénario pour une mauvaise configuration de Guice, qui peut conduire à une exception NullPointerException lors de l'exécution pendant les tests.

Alan Richardson a plus de vingt ans d'expérience professionnelle dans le domaine des technologies de l'information. Il a travaillé en tant que développeur et à tous les niveaux de la hiérarchie des tests, du testeur au responsable des tests. Responsable des relations avec les développeurs à l'adresse Secure Code Warrior, il travaille directement avec les équipes pour améliorer le développement de codes sécurisés de qualité. Alan est l'auteur de quatre livres, dont "Dear Evil Tester" et "Java For Testers". Alan a également créé une formation en ligne courses pour aider les gens à apprendre les tests techniques sur le Web et Selenium WebDriver avec Java. Alan publie ses écrits et ses vidéos de formation sur SeleniumSimplified.com, EvilTester.com, JavaForTesters.com et CompendiumDev.co.uk.

Secure Code Warrior est là pour vous aider à sécuriser le code tout au long du cycle de vie du développement logiciel et à créer une culture dans laquelle la cybersécurité est une priorité. Que vous soyez responsable AppSec, développeur, CISO ou toute autre personne impliquée dans la sécurité, nous pouvons aider votre organisation à réduire les risques associés à un code non sécurisé.

Réservez une démonstrationAlan Richardson a plus de vingt ans d'expérience professionnelle dans le domaine des technologies de l'information. Il a travaillé en tant que développeur et à tous les niveaux de la hiérarchie des tests, du testeur au responsable des tests. Responsable des relations avec les développeurs à l'adresse Secure Code Warrior, il travaille directement avec les équipes pour améliorer le développement de codes sécurisés de qualité. Alan est l'auteur de quatre livres, dont "Dear Evil Tester" et "Java For Testers". Alan a également créé une formation en ligne courses pour aider les gens à apprendre les tests techniques sur le Web et Selenium WebDriver avec Java. Alan publie ses écrits et ses vidéos de formation sur SeleniumSimplified.com, EvilTester.com, JavaForTesters.com et CompendiumDev.co.uk.

Le projet Sensei lui-même possède son propre ensemble de recettes qui se sont développées au fil du temps. Ce billet de blog est un exemple d'un des scénarios pour lesquels l'équipe de Sensei a construit une recette. Une mauvaise configuration de Guice, qui a conduit à une NullPointerException signalée lors de l'exécution pendant les tests.

Cela peut être généralisé à de nombreux scénarios d'injection de dépendances où le code est syntaxiquement correct, mais où une erreur s'est glissée parce que la configuration du câblage était incorrecte.

Cela arrive souvent lorsque nous apprenons la technologie et que nous commettons la simple erreur d'oublier de câbler les choses. Mais cela arrive aussi aux professionnels expérimentés parce que, eh bien... nous faisons tous des erreurs, et nous n'avons peut-être pas de tests unitaires pour tout couvrir.

Exceptions au moment de l'exécution dues à un câblage incorrect de l'injection de dépendances

Le code ci-dessous échoue à l'exécution avec une NullPointerException.

injector = Guice.createInjector(new SystemOutModule());

CountReporter reporter = injector.getInstance(CountReporter.class);

String [] lines5 = {"1: line", "2: line", "3: line", "4: line", "5: line"};

reporter.reportThisMany(Arrays.asList(lines5));

Assertions.assertEquals(5, reporter.getCount());

Le code est syntaxiquement correct, mais il échoue parce que nous avons omis une requestStaticInjection dans notre configuration SystemOutModule.

public class SystemOutModule extends AbstractModule {

@Override

protected void configure() {

binder().bind(ILineReporter.class).to(SystemOutReporter.class);

}

}

Lorsque nous essayons d'utiliser le rapporteur, créé à l'aide de l'injecteur, il n'est pas complètement instancié et nous recevons une NullPointerException lorsque nous appelons reportThisMany.

Il se peut que nous l'ayons manqué lors de notre revue de code, ou que nous n'ayons pas eu de tests unitaires déclenchant l'injection de dépendance, et qu'elle se soit glissée dans notre construction.

Signes d'alerte

Dans ce cas, il y a un signe d'avertissement, le CountReporter a un champ statique annoté avec @Inject mais... la classe CountReporter elle-même est un paquet privé.

Dans une base de code complexe, cela pourrait être un signe d'avertissement que le code est incorrect, car la classe Module qui configure les liaisons doit se trouver dans le même paquet pour que cela fonctionne.

class CountReporter {

@Inject

private static ILineReporter reporter;

Une autre erreur que nous avons commise, et que nous aurions pu relever lors d'un examen du code, est que nous avons oublié de lier les champs dans la méthode de configuration de SystemOutModule.

binder().requestStaticInjection(CountReporter.class) ;

Si nous avions écrit le code requestStaticInjection, l'erreur de syntaxe générée lors de la tentative d'utilisation du CountReporter nous aurait alertés sur cette simple erreur.

> 'reporters.CountReporter' n'est pas public dans 'reporters'. Il n'est pas possible d'y accéder depuis l'extérieur du paquet

Malheureusement. Nous avons oublié, et il n'y avait pas de signes syntaxiques dans le code.

Comment Sensei peut-il vous aider ?

Nous n'utiliserions probablement pas Sensei pour récupérer la requestStaticInjection manquante car tout notre câblage de configuration Guice devrait utiliser cette méthode, et nous ne pouvons pas garantir que tout le câblage sera aussi simple que ce cas d'utilisation.

Nous pourrions écrire une règle Sensei pour rechercher des signes d'alerte indiquant que notre code n'est pas à la hauteur.

Dans le cas présent, cela signifie :

- Recherchez les classes dont les champs sont annotés @Inject

- Lorsque les cours ne sont pas publics.

Ce qui précède était le signe d'avertissement qu'il était peu probable qu'ils aient été câblés.

En créant une recette, nous aurons un signe d'alerte précoce, pendant le codage, et nous réduirons la dépendance à l'égard de nos pull requests ou de la résolution de notre dette technologique pour nous permettre d'ajouter des tests unitaires.

Comment créer une recette ?

La tâche que je souhaite accomplir est la suivante :

- Créez une recette qui fait correspondre les champs annotés avec @Inject qui se trouvent dans des classes privées protégées.

Cela devrait nous permettre d'identifier les modules qui l'utilisent et d'ajouter le code de câblage manquant.

Dans ma classe CountReporter, j'utiliserai Alt+Enter pour créer une nouvelle recette et je partirai de zéro.

Je vais lui donner un nom et ajouter une description :

Nom : Guice : Injected Field Not Public

Description : Si le champ injecté n'est pas public, il se peut que le code ne soit pas câblé au niveau

: Avertissement

La recherche que j'écris cherche une classe avec un champ annoté comme Inject mais qui n'a pas été scopé comme public.

search :

field :

with :

annotation :

type : "com.google.inject.Inject"

in :

class :

without :

modifier : "public"

Fixer

Le QuickFix de la recette modifiera la classe injectée en changeant la portée. Mais ce n'est pas le seul code que je dois modifier.

les correctifs disponibles :

- name : "Change class to public. N'oubliez pas de demander l'injection de cette classe"

actions :

- changeModifiers :

visibility : "public"

target : "parentClass"

Lorsque la recette est déclenchée, il me reste une étape manuelle à effectuer dans mon code, en ajoutant la ligne contenant requestStaticInjection pour instancier complètement l'objet.

public class SystemOutModule extends AbstractModule {

@Override

protected void configure() {

binder().bind(ILineReporter.class).to(SystemOutReporter.class);

// instantiate via dependency injection

binder().requestStaticInjection(CountReporter.class);

}

}

Je pourrais éventuellement écrire une autre recette pour reprendre cela. Je ne le ferais probablement pas si l'oubli de l'injection statique ne devenait pas une erreur semi-régulière que je commettais en codant.

Résumé

S'il nous arrive de commettre une erreur dont la racine est commune, Sensei peut nous aider à codifier les connaissances relatives à la détection et à la résolution du problème, avec l'espoir qu'il ne passera pas au travers des révisions de code et ne se retrouvera pas en production.

Parfois, les recettes que nous écrivons identifient des modèles heuristiques, c'est-à-dire que leur correspondance ne garantit pas l'existence d'un problème, mais il est probable qu'il y en ait un.

De même, les recettes et les solutions rapides que nous écrivons n'ont pas besoin d'être exhaustives, elles doivent être suffisamment bonnes pour nous aider à identifier et à résoudre les problèmes sans être trop compliquées. En effet, lorsqu'elles deviennent trop compliquées, elles deviennent plus difficiles à comprendre et à maintenir.

---

Vous pouvez installer Sensei à partir d'IntelliJ en utilisant "Preferences \ Plugins" (Mac) ou "Settings \ Plugins" (Windows) puis en recherchant simplement "sensei secure code".

Le code source et les recettes de ce billet se trouvent dans le dépôt `sensei-blog-examples` du compte GitHub Secure Code Warrior , dans le module `guiceexamples`.

https://github.com/securecodewarrior/sensei-blog-examples

Le projet Sensei lui-même possède son propre ensemble de recettes qui se sont développées au fil du temps. Ce billet de blog est un exemple d'un des scénarios pour lesquels l'équipe de Sensei a construit une recette. Une mauvaise configuration de Guice, qui a conduit à une NullPointerException signalée lors de l'exécution pendant les tests.

Cela peut être généralisé à de nombreux scénarios d'injection de dépendances où le code est syntaxiquement correct, mais où une erreur s'est glissée parce que la configuration du câblage était incorrecte.

Cela arrive souvent lorsque nous apprenons la technologie et que nous commettons la simple erreur d'oublier de câbler les choses. Mais cela arrive aussi aux professionnels expérimentés parce que, eh bien... nous faisons tous des erreurs, et nous n'avons peut-être pas de tests unitaires pour tout couvrir.

Exceptions au moment de l'exécution dues à un câblage incorrect de l'injection de dépendances

Le code ci-dessous échoue à l'exécution avec une NullPointerException.

injector = Guice.createInjector(new SystemOutModule());

CountReporter reporter = injector.getInstance(CountReporter.class);

String [] lines5 = {"1: line", "2: line", "3: line", "4: line", "5: line"};

reporter.reportThisMany(Arrays.asList(lines5));

Assertions.assertEquals(5, reporter.getCount());

Le code est syntaxiquement correct, mais il échoue parce que nous avons omis une requestStaticInjection dans notre configuration SystemOutModule.

public class SystemOutModule extends AbstractModule {

@Override

protected void configure() {

binder().bind(ILineReporter.class).to(SystemOutReporter.class);

}

}

Lorsque nous essayons d'utiliser le rapporteur, créé à l'aide de l'injecteur, il n'est pas complètement instancié et nous recevons une NullPointerException lorsque nous appelons reportThisMany.

Il se peut que nous l'ayons manqué lors de notre revue de code, ou que nous n'ayons pas eu de tests unitaires déclenchant l'injection de dépendance, et qu'elle se soit glissée dans notre construction.

Signes d'alerte

Dans ce cas, il y a un signe d'avertissement, le CountReporter a un champ statique annoté avec @Inject mais... la classe CountReporter elle-même est un paquet privé.

Dans une base de code complexe, cela pourrait être un signe d'avertissement que le code est incorrect, car la classe Module qui configure les liaisons doit se trouver dans le même paquet pour que cela fonctionne.

class CountReporter {

@Inject

private static ILineReporter reporter;

Une autre erreur que nous avons commise, et que nous aurions pu relever lors d'un examen du code, est que nous avons oublié de lier les champs dans la méthode de configuration de SystemOutModule.

binder().requestStaticInjection(CountReporter.class) ;

Si nous avions écrit le code requestStaticInjection, l'erreur de syntaxe générée lors de la tentative d'utilisation du CountReporter nous aurait alertés sur cette simple erreur.

> 'reporters.CountReporter' n'est pas public dans 'reporters'. Il n'est pas possible d'y accéder depuis l'extérieur du paquet

Malheureusement. Nous avons oublié, et il n'y avait pas de signes syntaxiques dans le code.

Comment Sensei peut-il vous aider ?

Nous n'utiliserions probablement pas Sensei pour récupérer la requestStaticInjection manquante car tout notre câblage de configuration Guice devrait utiliser cette méthode, et nous ne pouvons pas garantir que tout le câblage sera aussi simple que ce cas d'utilisation.

Nous pourrions écrire une règle Sensei pour rechercher des signes d'alerte indiquant que notre code n'est pas à la hauteur.

Dans le cas présent, cela signifie :

- Recherchez les classes dont les champs sont annotés @Inject

- Lorsque les cours ne sont pas publics.

Ce qui précède était le signe d'avertissement qu'il était peu probable qu'ils aient été câblés.

En créant une recette, nous aurons un signe d'alerte précoce, pendant le codage, et nous réduirons la dépendance à l'égard de nos pull requests ou de la résolution de notre dette technologique pour nous permettre d'ajouter des tests unitaires.

Comment créer une recette ?

La tâche que je souhaite accomplir est la suivante :

- Créez une recette qui fait correspondre les champs annotés avec @Inject qui se trouvent dans des classes privées protégées.

Cela devrait nous permettre d'identifier les modules qui l'utilisent et d'ajouter le code de câblage manquant.

Dans ma classe CountReporter, j'utiliserai Alt+Enter pour créer une nouvelle recette et je partirai de zéro.

Je vais lui donner un nom et ajouter une description :

Nom : Guice : Injected Field Not Public

Description : Si le champ injecté n'est pas public, il se peut que le code ne soit pas câblé au niveau

: Avertissement

La recherche que j'écris cherche une classe avec un champ annoté comme Inject mais qui n'a pas été scopé comme public.

search :

field :

with :

annotation :

type : "com.google.inject.Inject"

in :

class :

without :

modifier : "public"

Fixer

Le QuickFix de la recette modifiera la classe injectée en changeant la portée. Mais ce n'est pas le seul code que je dois modifier.

les correctifs disponibles :

- name : "Change class to public. N'oubliez pas de demander l'injection de cette classe"

actions :

- changeModifiers :

visibility : "public"

target : "parentClass"

Lorsque la recette est déclenchée, il me reste une étape manuelle à effectuer dans mon code, en ajoutant la ligne contenant requestStaticInjection pour instancier complètement l'objet.

public class SystemOutModule extends AbstractModule {

@Override

protected void configure() {

binder().bind(ILineReporter.class).to(SystemOutReporter.class);

// instantiate via dependency injection

binder().requestStaticInjection(CountReporter.class);

}

}

Je pourrais éventuellement écrire une autre recette pour reprendre cela. Je ne le ferais probablement pas si l'oubli de l'injection statique ne devenait pas une erreur semi-régulière que je commettais en codant.

Résumé

S'il nous arrive de commettre une erreur dont la racine est commune, Sensei peut nous aider à codifier les connaissances relatives à la détection et à la résolution du problème, avec l'espoir qu'il ne passera pas au travers des révisions de code et ne se retrouvera pas en production.

Parfois, les recettes que nous écrivons identifient des modèles heuristiques, c'est-à-dire que leur correspondance ne garantit pas l'existence d'un problème, mais il est probable qu'il y en ait un.

De même, les recettes et les solutions rapides que nous écrivons n'ont pas besoin d'être exhaustives, elles doivent être suffisamment bonnes pour nous aider à identifier et à résoudre les problèmes sans être trop compliquées. En effet, lorsqu'elles deviennent trop compliquées, elles deviennent plus difficiles à comprendre et à maintenir.

---

Vous pouvez installer Sensei à partir d'IntelliJ en utilisant "Preferences \ Plugins" (Mac) ou "Settings \ Plugins" (Windows) puis en recherchant simplement "sensei secure code".

Le code source et les recettes de ce billet se trouvent dans le dépôt `sensei-blog-examples` du compte GitHub Secure Code Warrior , dans le module `guiceexamples`.

https://github.com/securecodewarrior/sensei-blog-examples

Cliquez sur le lien ci-dessous et téléchargez le PDF de cette ressource.

Secure Code Warrior est là pour vous aider à sécuriser le code tout au long du cycle de vie du développement logiciel et à créer une culture dans laquelle la cybersécurité est une priorité. Que vous soyez responsable AppSec, développeur, CISO ou toute autre personne impliquée dans la sécurité, nous pouvons aider votre organisation à réduire les risques associés à un code non sécurisé.

Voir le rapportRéservez une démonstrationAlan Richardson a plus de vingt ans d'expérience professionnelle dans le domaine des technologies de l'information. Il a travaillé en tant que développeur et à tous les niveaux de la hiérarchie des tests, du testeur au responsable des tests. Responsable des relations avec les développeurs à l'adresse Secure Code Warrior, il travaille directement avec les équipes pour améliorer le développement de codes sécurisés de qualité. Alan est l'auteur de quatre livres, dont "Dear Evil Tester" et "Java For Testers". Alan a également créé une formation en ligne courses pour aider les gens à apprendre les tests techniques sur le Web et Selenium WebDriver avec Java. Alan publie ses écrits et ses vidéos de formation sur SeleniumSimplified.com, EvilTester.com, JavaForTesters.com et CompendiumDev.co.uk.

Le projet Sensei lui-même possède son propre ensemble de recettes qui se sont développées au fil du temps. Ce billet de blog est un exemple d'un des scénarios pour lesquels l'équipe de Sensei a construit une recette. Une mauvaise configuration de Guice, qui a conduit à une NullPointerException signalée lors de l'exécution pendant les tests.

Cela peut être généralisé à de nombreux scénarios d'injection de dépendances où le code est syntaxiquement correct, mais où une erreur s'est glissée parce que la configuration du câblage était incorrecte.

Cela arrive souvent lorsque nous apprenons la technologie et que nous commettons la simple erreur d'oublier de câbler les choses. Mais cela arrive aussi aux professionnels expérimentés parce que, eh bien... nous faisons tous des erreurs, et nous n'avons peut-être pas de tests unitaires pour tout couvrir.

Exceptions au moment de l'exécution dues à un câblage incorrect de l'injection de dépendances

Le code ci-dessous échoue à l'exécution avec une NullPointerException.

injector = Guice.createInjector(new SystemOutModule());

CountReporter reporter = injector.getInstance(CountReporter.class);

String [] lines5 = {"1: line", "2: line", "3: line", "4: line", "5: line"};

reporter.reportThisMany(Arrays.asList(lines5));

Assertions.assertEquals(5, reporter.getCount());

Le code est syntaxiquement correct, mais il échoue parce que nous avons omis une requestStaticInjection dans notre configuration SystemOutModule.

public class SystemOutModule extends AbstractModule {

@Override

protected void configure() {

binder().bind(ILineReporter.class).to(SystemOutReporter.class);

}

}

Lorsque nous essayons d'utiliser le rapporteur, créé à l'aide de l'injecteur, il n'est pas complètement instancié et nous recevons une NullPointerException lorsque nous appelons reportThisMany.

Il se peut que nous l'ayons manqué lors de notre revue de code, ou que nous n'ayons pas eu de tests unitaires déclenchant l'injection de dépendance, et qu'elle se soit glissée dans notre construction.

Signes d'alerte

Dans ce cas, il y a un signe d'avertissement, le CountReporter a un champ statique annoté avec @Inject mais... la classe CountReporter elle-même est un paquet privé.

Dans une base de code complexe, cela pourrait être un signe d'avertissement que le code est incorrect, car la classe Module qui configure les liaisons doit se trouver dans le même paquet pour que cela fonctionne.

class CountReporter {

@Inject

private static ILineReporter reporter;

Une autre erreur que nous avons commise, et que nous aurions pu relever lors d'un examen du code, est que nous avons oublié de lier les champs dans la méthode de configuration de SystemOutModule.

binder().requestStaticInjection(CountReporter.class) ;

Si nous avions écrit le code requestStaticInjection, l'erreur de syntaxe générée lors de la tentative d'utilisation du CountReporter nous aurait alertés sur cette simple erreur.

> 'reporters.CountReporter' n'est pas public dans 'reporters'. Il n'est pas possible d'y accéder depuis l'extérieur du paquet

Malheureusement. Nous avons oublié, et il n'y avait pas de signes syntaxiques dans le code.

Comment Sensei peut-il vous aider ?

Nous n'utiliserions probablement pas Sensei pour récupérer la requestStaticInjection manquante car tout notre câblage de configuration Guice devrait utiliser cette méthode, et nous ne pouvons pas garantir que tout le câblage sera aussi simple que ce cas d'utilisation.

Nous pourrions écrire une règle Sensei pour rechercher des signes d'alerte indiquant que notre code n'est pas à la hauteur.

Dans le cas présent, cela signifie :

- Recherchez les classes dont les champs sont annotés @Inject

- Lorsque les cours ne sont pas publics.

Ce qui précède était le signe d'avertissement qu'il était peu probable qu'ils aient été câblés.

En créant une recette, nous aurons un signe d'alerte précoce, pendant le codage, et nous réduirons la dépendance à l'égard de nos pull requests ou de la résolution de notre dette technologique pour nous permettre d'ajouter des tests unitaires.

Comment créer une recette ?

La tâche que je souhaite accomplir est la suivante :

- Créez une recette qui fait correspondre les champs annotés avec @Inject qui se trouvent dans des classes privées protégées.

Cela devrait nous permettre d'identifier les modules qui l'utilisent et d'ajouter le code de câblage manquant.

Dans ma classe CountReporter, j'utiliserai Alt+Enter pour créer une nouvelle recette et je partirai de zéro.

Je vais lui donner un nom et ajouter une description :

Nom : Guice : Injected Field Not Public

Description : Si le champ injecté n'est pas public, il se peut que le code ne soit pas câblé au niveau

: Avertissement

La recherche que j'écris cherche une classe avec un champ annoté comme Inject mais qui n'a pas été scopé comme public.

search :

field :

with :

annotation :

type : "com.google.inject.Inject"

in :

class :

without :

modifier : "public"

Fixer

Le QuickFix de la recette modifiera la classe injectée en changeant la portée. Mais ce n'est pas le seul code que je dois modifier.

les correctifs disponibles :

- name : "Change class to public. N'oubliez pas de demander l'injection de cette classe"

actions :

- changeModifiers :

visibility : "public"

target : "parentClass"

Lorsque la recette est déclenchée, il me reste une étape manuelle à effectuer dans mon code, en ajoutant la ligne contenant requestStaticInjection pour instancier complètement l'objet.

public class SystemOutModule extends AbstractModule {

@Override

protected void configure() {

binder().bind(ILineReporter.class).to(SystemOutReporter.class);

// instantiate via dependency injection

binder().requestStaticInjection(CountReporter.class);

}

}

Je pourrais éventuellement écrire une autre recette pour reprendre cela. Je ne le ferais probablement pas si l'oubli de l'injection statique ne devenait pas une erreur semi-régulière que je commettais en codant.

Résumé

S'il nous arrive de commettre une erreur dont la racine est commune, Sensei peut nous aider à codifier les connaissances relatives à la détection et à la résolution du problème, avec l'espoir qu'il ne passera pas au travers des révisions de code et ne se retrouvera pas en production.

Parfois, les recettes que nous écrivons identifient des modèles heuristiques, c'est-à-dire que leur correspondance ne garantit pas l'existence d'un problème, mais il est probable qu'il y en ait un.

De même, les recettes et les solutions rapides que nous écrivons n'ont pas besoin d'être exhaustives, elles doivent être suffisamment bonnes pour nous aider à identifier et à résoudre les problèmes sans être trop compliquées. En effet, lorsqu'elles deviennent trop compliquées, elles deviennent plus difficiles à comprendre et à maintenir.

---

Vous pouvez installer Sensei à partir d'IntelliJ en utilisant "Preferences \ Plugins" (Mac) ou "Settings \ Plugins" (Windows) puis en recherchant simplement "sensei secure code".

Le code source et les recettes de ce billet se trouvent dans le dépôt `sensei-blog-examples` du compte GitHub Secure Code Warrior , dans le module `guiceexamples`.

https://github.com/securecodewarrior/sensei-blog-examples

Table des matières

Alan Richardson a plus de vingt ans d'expérience professionnelle dans le domaine des technologies de l'information. Il a travaillé en tant que développeur et à tous les niveaux de la hiérarchie des tests, du testeur au responsable des tests. Responsable des relations avec les développeurs à l'adresse Secure Code Warrior, il travaille directement avec les équipes pour améliorer le développement de codes sécurisés de qualité. Alan est l'auteur de quatre livres, dont "Dear Evil Tester" et "Java For Testers". Alan a également créé une formation en ligne courses pour aider les gens à apprendre les tests techniques sur le Web et Selenium WebDriver avec Java. Alan publie ses écrits et ses vidéos de formation sur SeleniumSimplified.com, EvilTester.com, JavaForTesters.com et CompendiumDev.co.uk.

Secure Code Warrior est là pour vous aider à sécuriser le code tout au long du cycle de vie du développement logiciel et à créer une culture dans laquelle la cybersécurité est une priorité. Que vous soyez responsable AppSec, développeur, CISO ou toute autre personne impliquée dans la sécurité, nous pouvons aider votre organisation à réduire les risques associés à un code non sécurisé.

Réservez une démonstrationTéléchargerRessources pour vous aider à démarrer

Trouver vos développeurs

Katelynd Trinidad, responsable des programmes d'études et de l'intégration, présente différentes méthodes pour localiser les contributeurs de code au sein de votre organisation afin de s'assurer qu'ils reçoivent une formation au code sécurisé.

Le pouvoir de la marque dans l'AppSec DevSec DevSecOps (Qu'y a-t-il dans un acrynème ?)

Dans le domaine de l'AppSec, l'impact durable d'un programme exige plus que de la technologie : il faut une marque forte. Une identité forte garantit que vos initiatives trouvent un écho et suscitent un engagement durable au sein de votre communauté de développeurs.

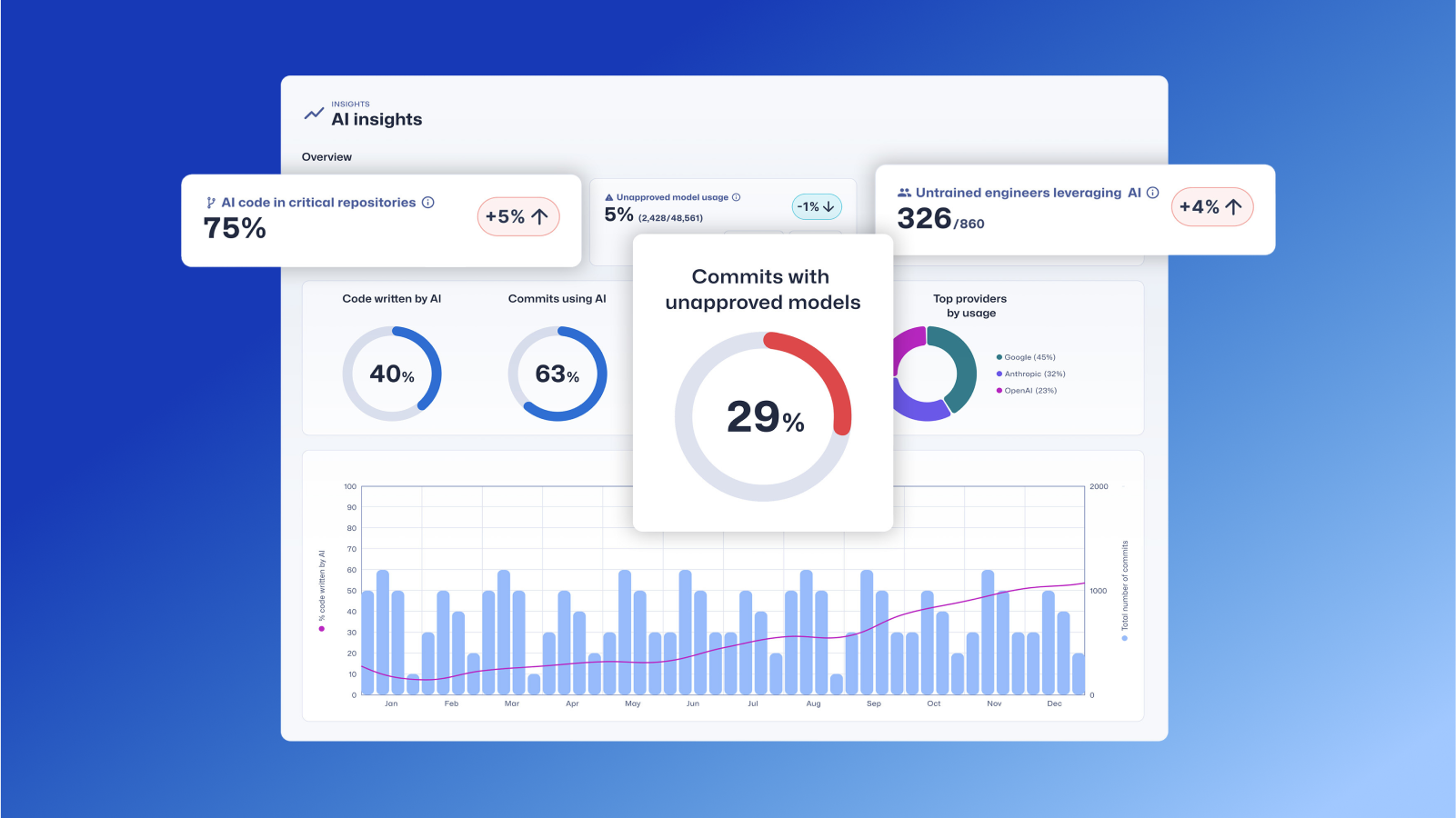

Trust Agent : AI by Secure Code Warrior

Ce document présente le SCW Trust Agent : AI, un nouvel ensemble de fonctionnalités qui fournissent une observabilité et une gouvernance approfondies sur les outils de codage de l'IA. Découvrez comment notre solution établit une corrélation unique entre l'utilisation des outils d'IA et les compétences des développeurs pour vous aider à gérer les risques, à optimiser votre SDLC et à garantir que chaque ligne de code générée par l'IA est sécurisée.

Ressources pour vous aider à démarrer

Pourquoi le mois de la sensibilisation à la cybersécurité doit-il évoluer à l'ère de l'IA ?

Les RSSI ne peuvent pas s'appuyer sur le même vieux manuel de sensibilisation. À l'ère de l'IA, ils doivent adopter des approches modernes pour protéger le code, les équipes et les organisations.

SCW Trust Agent : AI - Visibilité et gouvernance pour votre SDLC assisté par l'IA

Découvrez comment Trust Agent : AI offre une visibilité et une gouvernance approfondies sur le code généré par l'IA, ce qui permet aux entreprises d'innover plus rapidement et de manière plus sécurisée.

Codage sécurisé à l'ère de l'IA : essayez nos nouveaux défis interactifs en matière d'IA

Le codage assisté par l'IA est en train de changer le développement. Essayez nos nouveaux défis IA de type Copilot pour réviser, analyser et corriger le code en toute sécurité dans des flux de travail réalistes.

.png)

.avif)