Bloquer les risques liés aux logiciels d'IA avant qu'ils ne surviennent

Veuillez fournir un code sécurisé et de haute qualité pour chaque commit, quel que soit son auteur ou son contenu.

Plan de contrôle pour le développement basé sur l'IA

Rendez le développement basé sur l'IA visible, sécurisé et flexible afin de prévenir les vulnérabilités avant la production, permettant ainsi à votre équipe d'avancer rapidement et en toute confiance.

Gouvernance d'entreprise à grande échelle, développement d'une intelligence artificielle fiable.

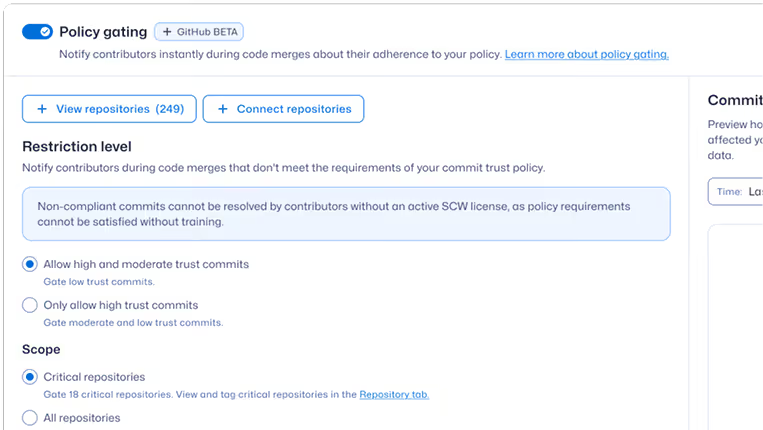

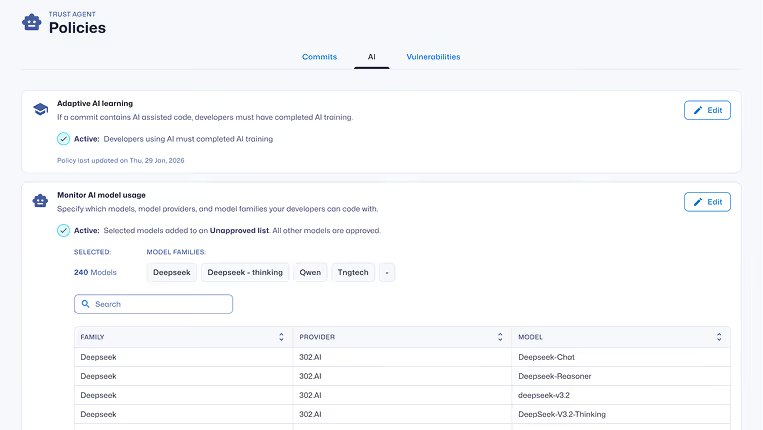

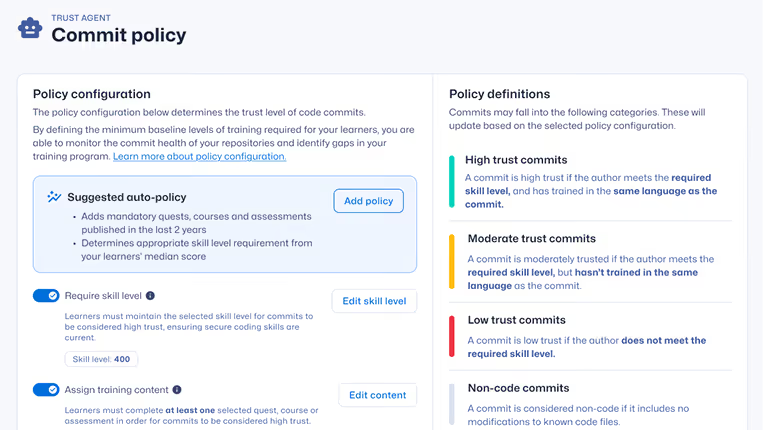

Élaborez des politiques, assurez une visibilité à l'échelle de l'entreprise et prévenez les risques liés à la génération incontrôlée d'IA tout au long du cycle de vie du développement.

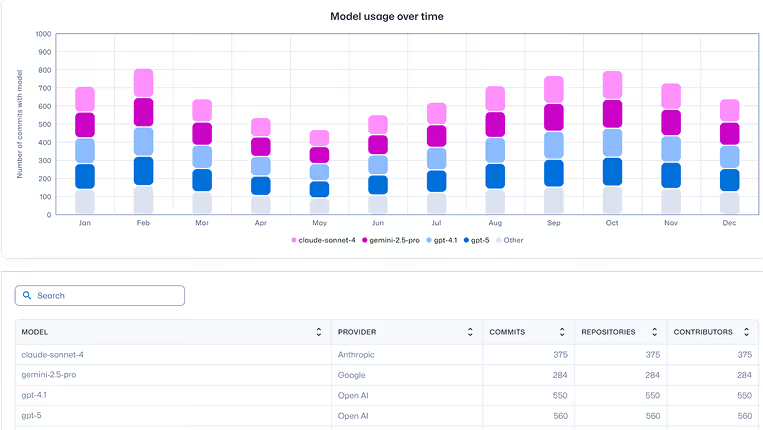

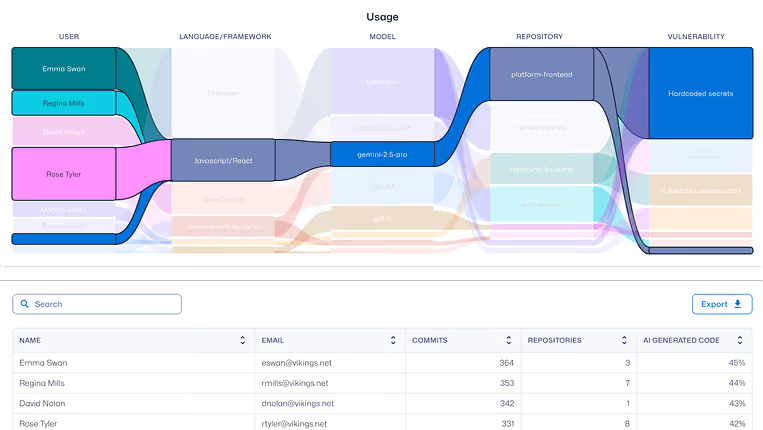

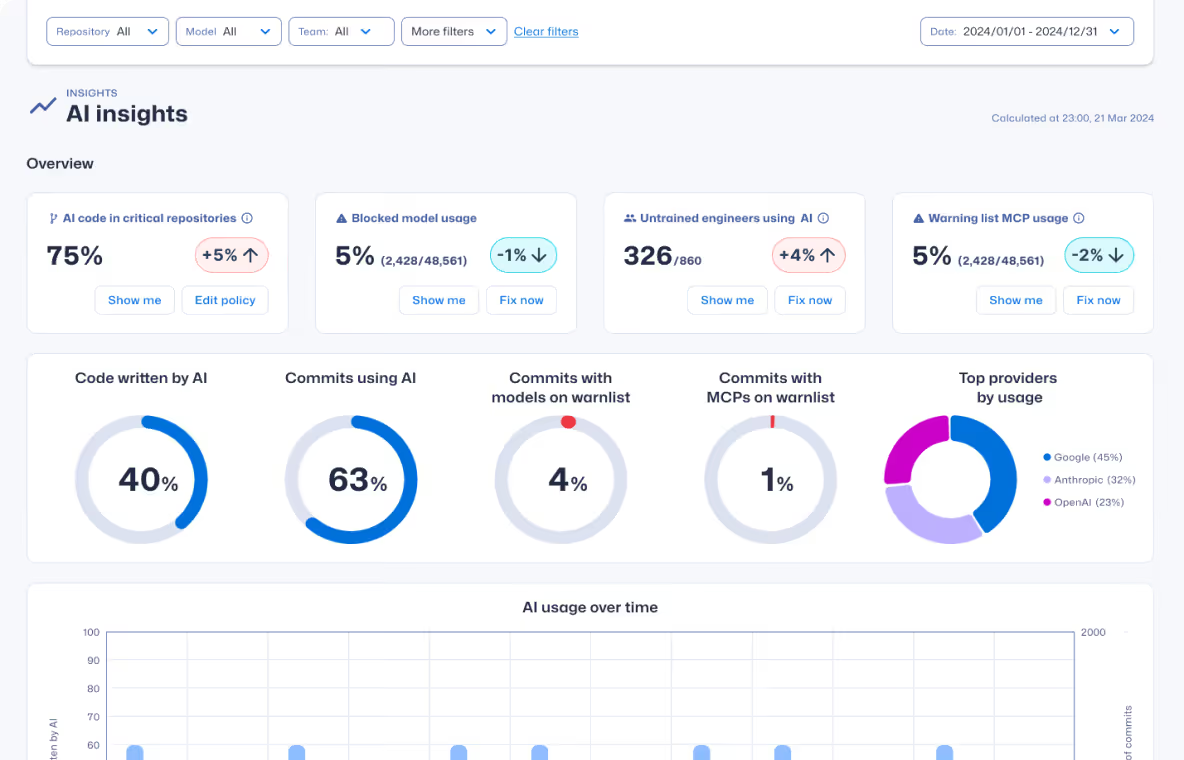

Assurer la visibilité sur le volume de code généré par l'IA

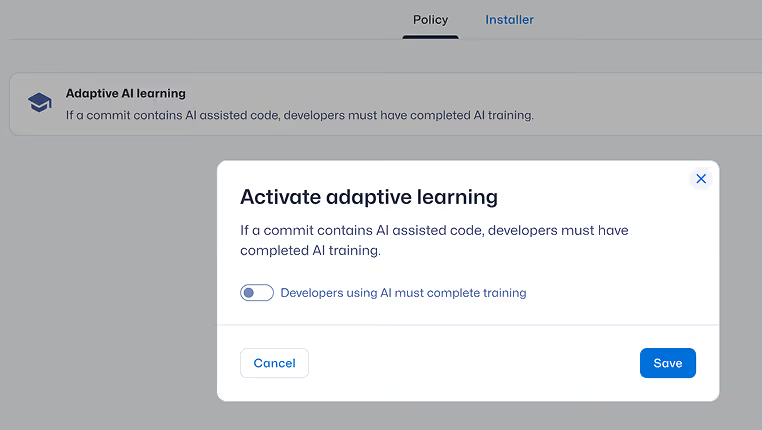

- Définition et mise en œuvre de politiques de développement sécurisé tout au long du processus de travail de l'IA

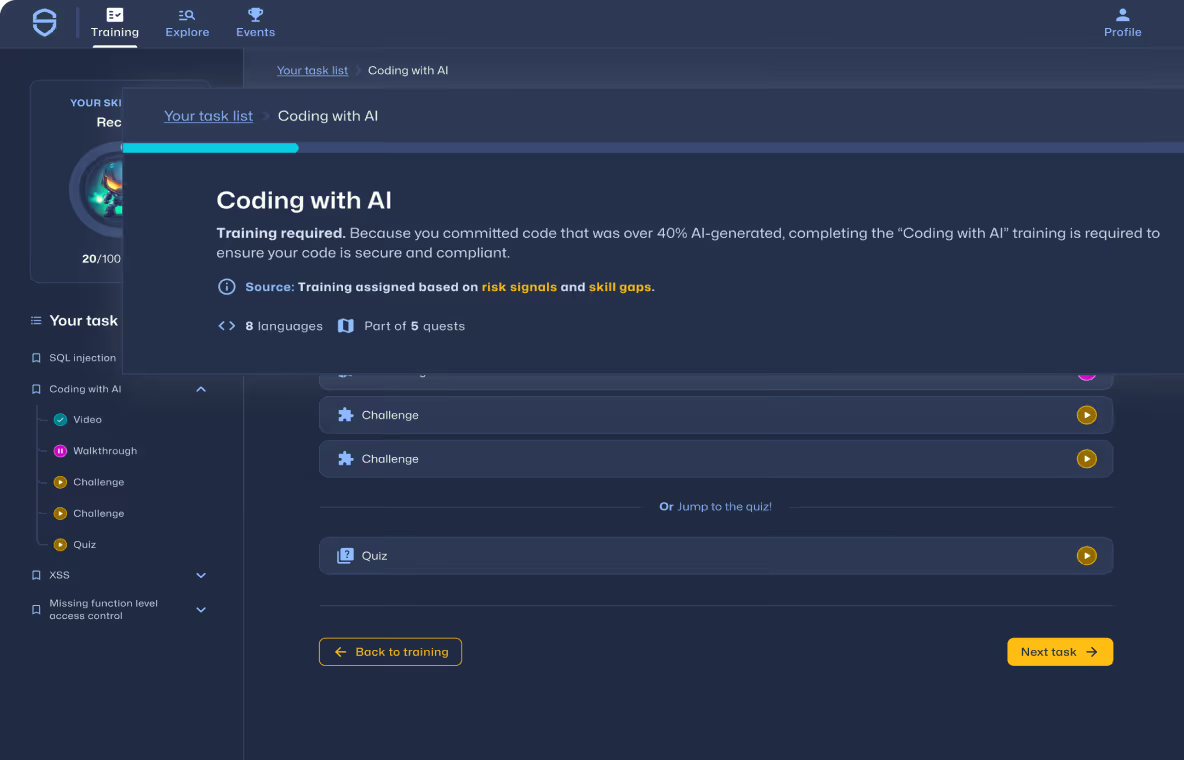

- Renforcer les capacités de codage sécurisé au sein des équipes d'ingénieurs

- Accès à des formations pratiques sur les langues et les vulnérabilités

Prévention des vulnérabilités liées à l'IA lors de la validation

Réduction de plus de 53 % des vulnérabilités introduites

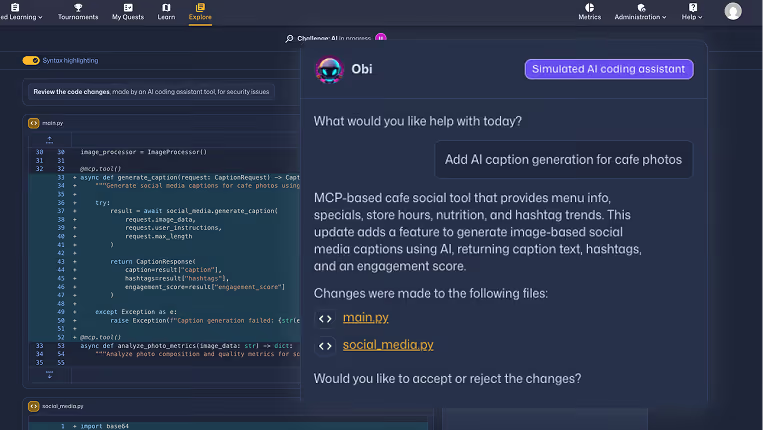

- Intégration de fonctionnalités de codage sécurisé dans l'ensemble du flux de travail des développeurs et de l'IA

- Fournir des conseils conformes aux politiques directement dans les outils de développement

- Découvrez l'impact du code généré par l'IA sur les risques logiciels.

Développez l'IA sans ralentir la cadence.

Il est possible de réduire le MTTR jusqu'à 82 %.

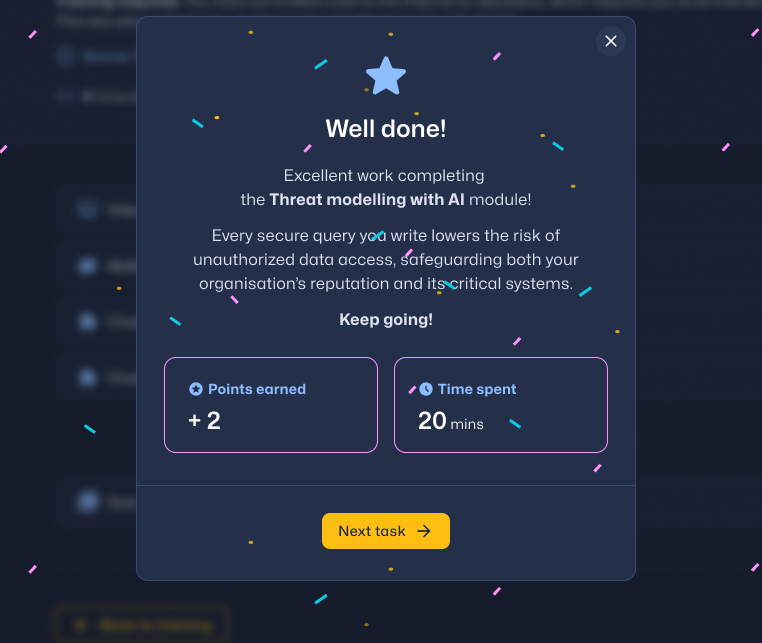

- Nous favorisons l'amélioration mesurable des compétences grâce à un apprentissage adaptatif et à des laboratoires pratiques.

- Fournissez des conseils en temps réel dans les outils de développement.

- Corrigez les vulnérabilités plus tôt afin de réduire les coûts liés aux retouches.

Il a été conçu pour s'adapter en toute sécurité aux outils déjà utilisés.

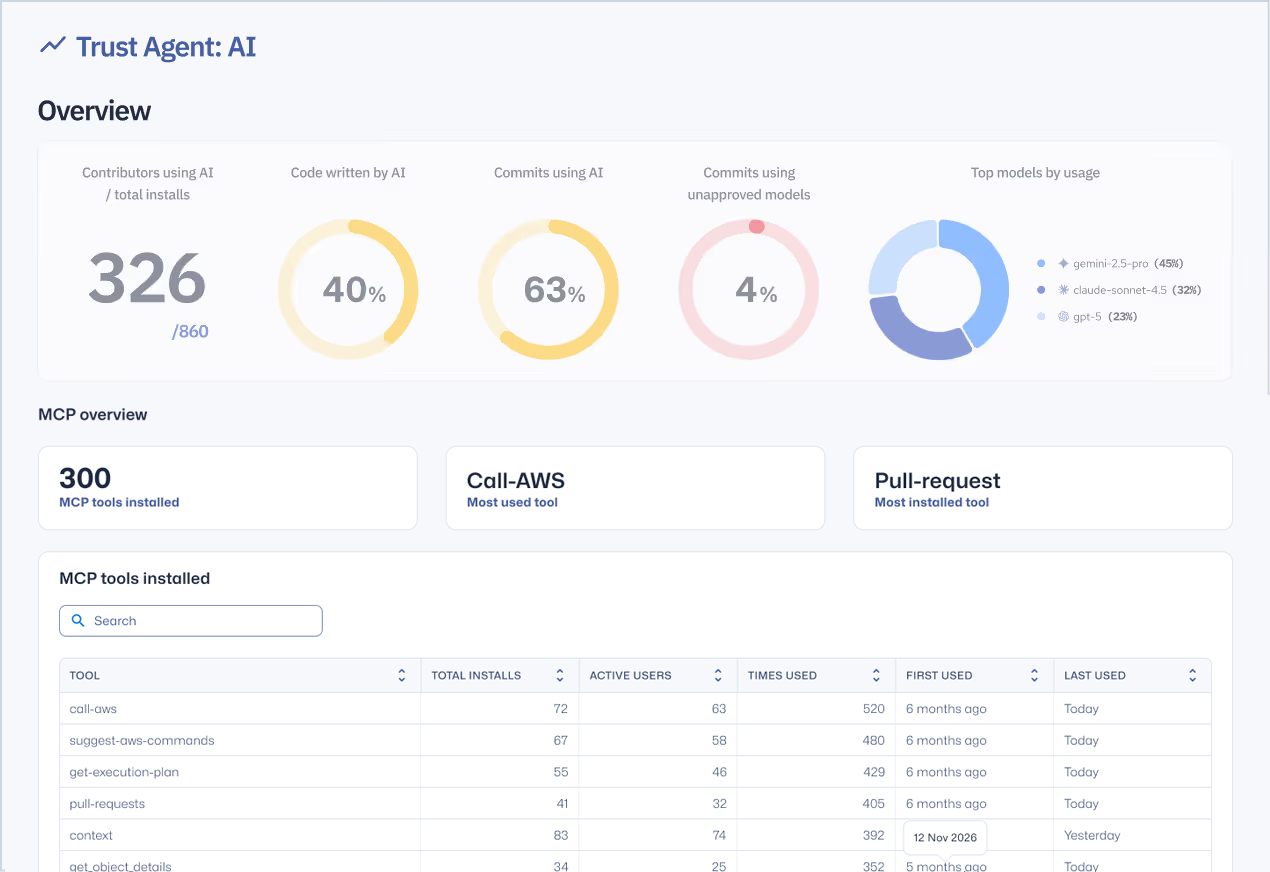

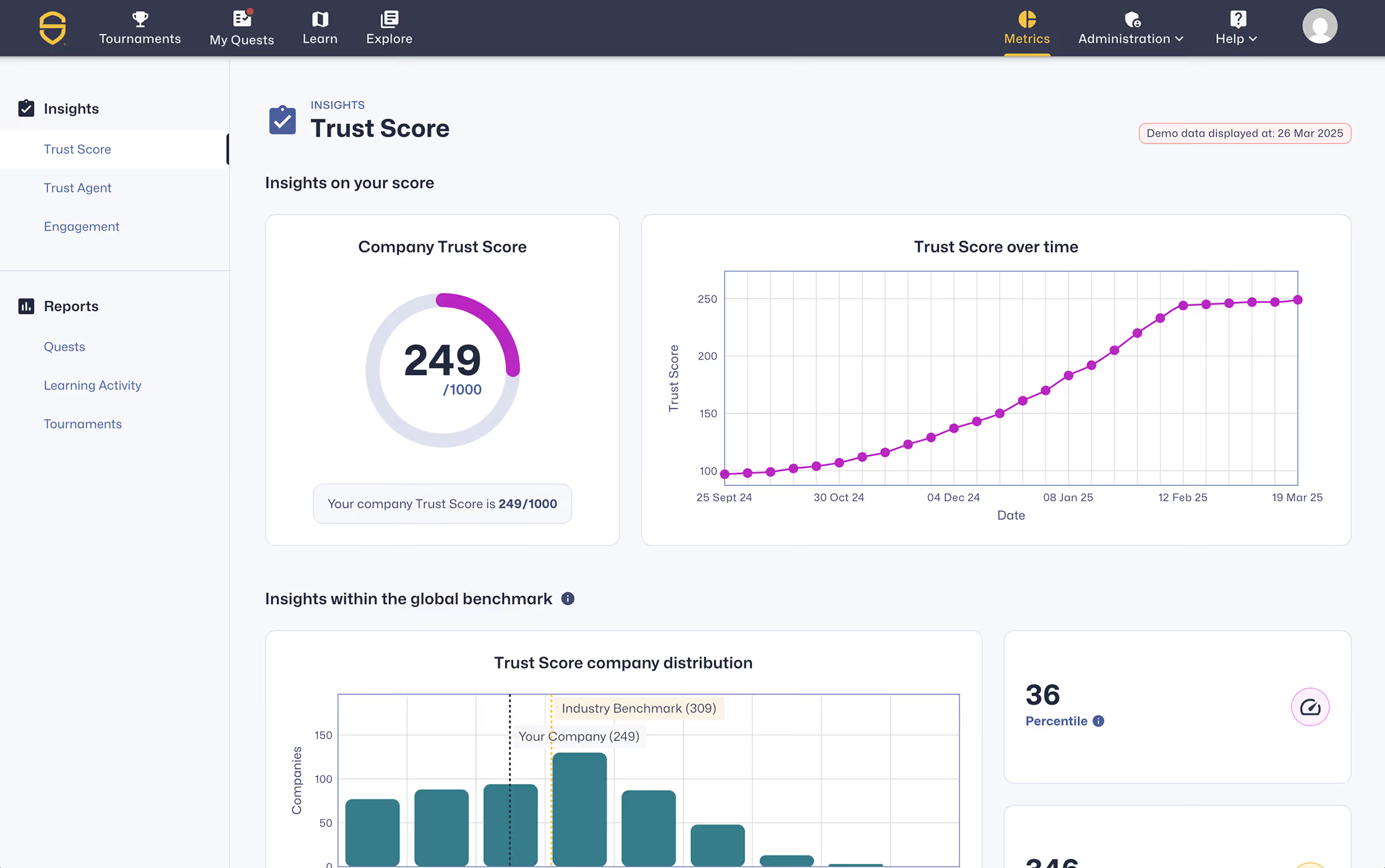

Visualisez les risques liés au développement basé sur l'IA.

En identifiant comment le codage IA est utilisé, les risques qu'il engendre et les actions qui en découlent, il est possible de bloquer les vulnérabilités avant leur apparition.

Réduction de la vulnérabilité des sources

Grâce à la formation pratique au codage sécurisé et à la sécurité IA dispensée dans le cadre du flux de travail réel des développeurs, les organisations peuvent réduire leurs vulnérabilités de plus de 53 %.

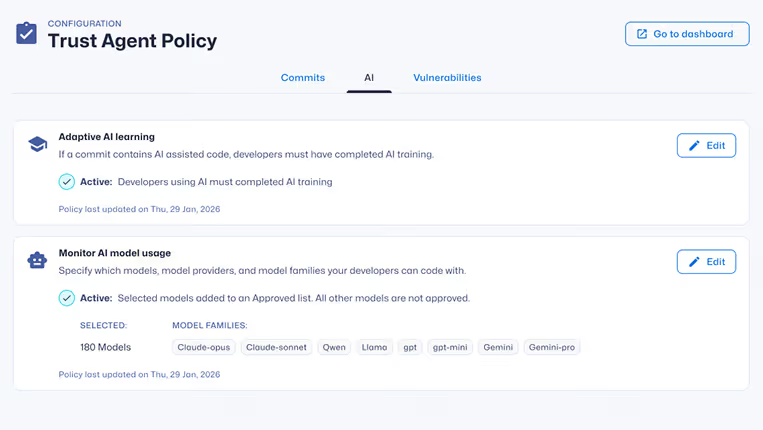

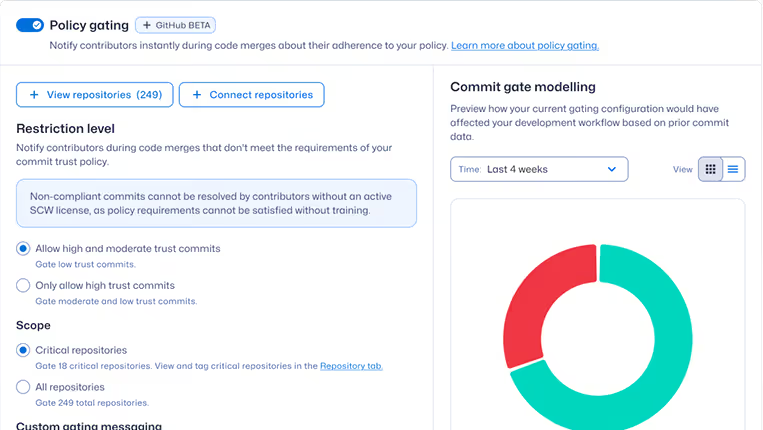

Développeurs et contrôle des politiques d'IA à grande échelle

Stimulez et contrôlez le cycle de vie du développement logiciel basé sur l'IA tout en prévenant les risques, en appliquant les politiques et en garantissant la fiabilité avant que le code n'atteigne la phase de production.

Développement sécurisé basé sur l'IA avant la sortie

Identifiez les risques pour les développeurs, appliquez des politiques et prévenez les vulnérabilités tout au long du cycle de vie du développement logiciel.

Ressources utiles pour débuter

La Chambre de commerce néerlandaise explique comment elle a intégré le codage sécurisé dans le développement quotidien grâce à des certifications basées sur les rôles, à l'évaluation comparative du Trust Score et à une culture de responsabilité partagée en matière de sécurité.

Découvrez comment passer facilement à Secure Code Warrior grâce aux modifications apportées au Top 10 de l'OWASP pour 2025, aux quêtes et cours mis à jour, ainsi qu'aux informations fournies par les développeurs.

Le monde de la cybersécurité va-t-il trop vite en matière d'IA agentique ? L'avenir de la sécurité de l'IA est là, et il est temps pour les experts de passer de la réflexion à la réalité.

Comprendre la gouvernance des logiciels d'IA et les méthodes de réduction des risques liés aux logiciels basés sur l'IA

Découvrez ce qu'est la gouvernance des logiciels d'IA, pourquoi elle est importante et comment Secure Code Warrior aide les organisations à adopter en toute sécurité le développement assisté par l'IA.

.svg)

%20(1).avif)

.avif)