Essayez ce quiz en ligne sur les faiblesses de Java

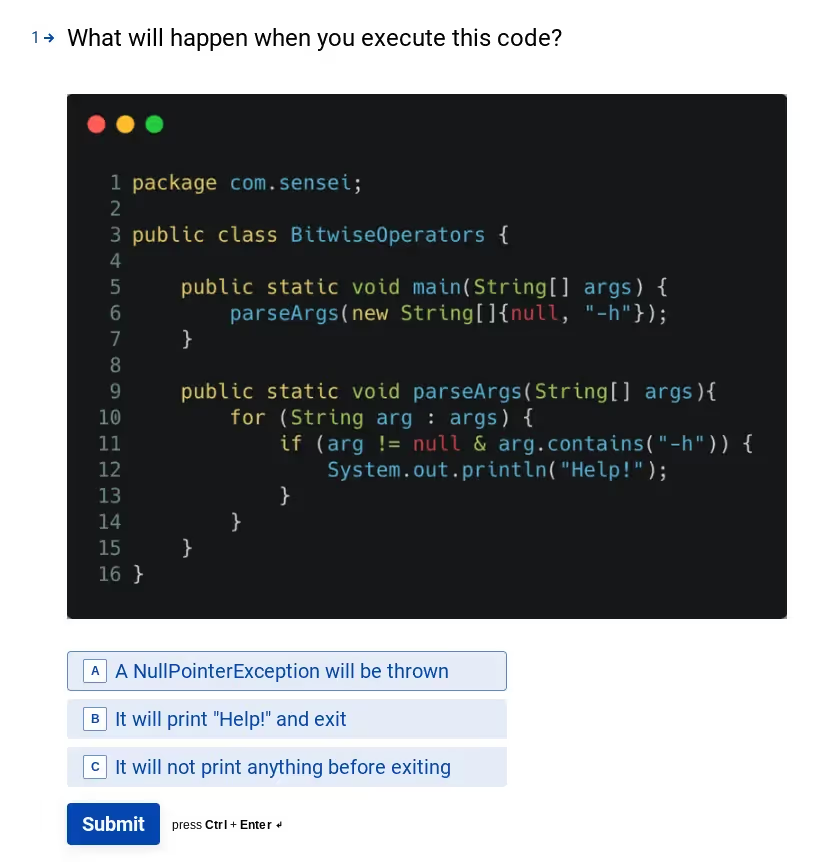

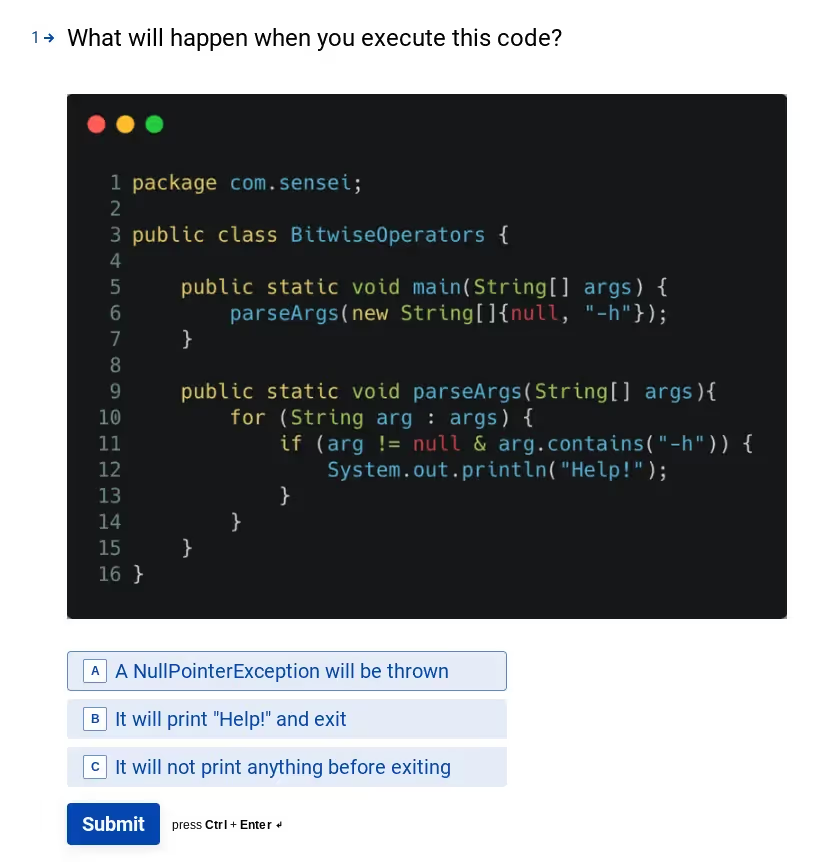

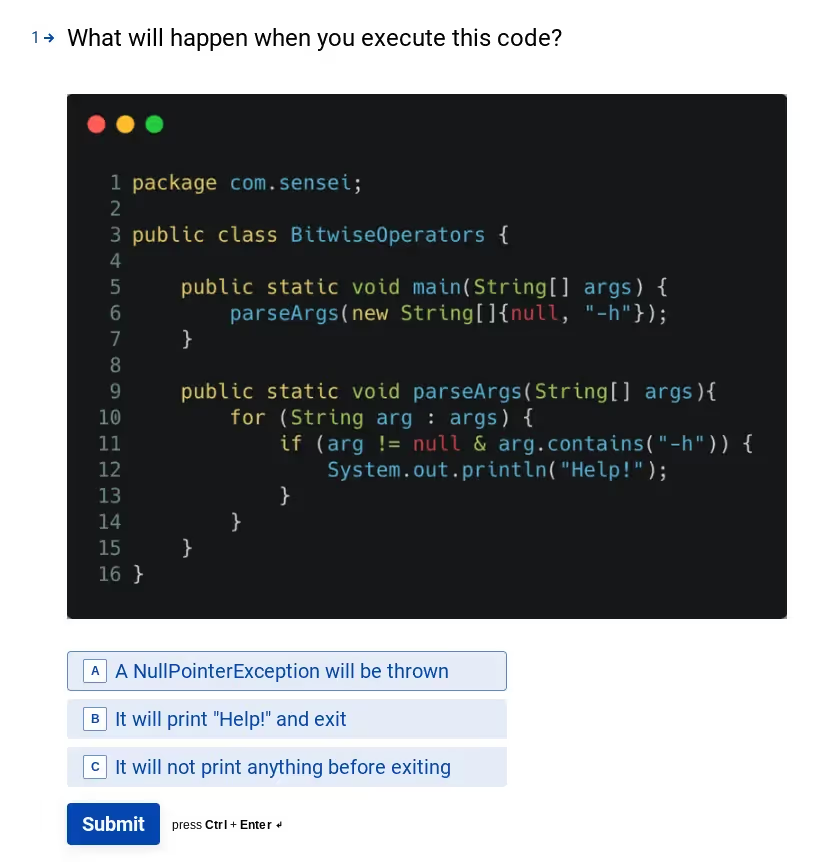

Un article de blog précédent décrivait l'erreur Java "Bitwise vs Boolean Operator" (opérateur booléen).

Nous avons ajouté une variante de ce problème, ainsi que d'autres problèmes liés à Java, dans un petit quiz amusant intitulé "Challenge The Sensei".

Si vous avez lu l'article de blog ci-dessus, vous êtes en bonne position pour répondre à au moins une des questions.

Mais ce n'est peut-être pas le cas de vos amis. Si vous trouvez le quiz amusant, vous pouvez le partager avec eux et voir s'ils font aussi bien que vous.

Nous ne voulons pas nous contenter de vous poser des questions. Nous voulons essayer d'utiliser ceci pour aider à l'éducation et à la codification des connaissances. Nous avons donc créé un dossier Github qui contient des exemples de code exécutables pour le problème et la solution.

Il s'agit d'un Sensei activé.

Lorsque vous clonez le repo et le chargez dans IntelliJ, en supposant que vous ayez installé le plugin Secure Code Warrior Sensei IntelliJ Plugin est installé, il verra automatiquement que vous avez un dossier .sensei , et chargera les recettes Sensei .

Lorsque vous parcourez le code dans l'IDE, IntelliJ devrait vous indiquer que l'erreur existe dans le code, ce qui devrait faciliter la détection de l'erreur dans le code :

- Passez la souris sur le code mis en évidence et vous verrez apparaître un message vous indiquant l'erreur.

- Utilisez la touche Show Context Action : alt+enter (Windows) option+enter (macOS) et nous aurons peut-être un QuickFix disponible pour corriger le code.

Sensei des recettes ont été ajoutées pour :

Nous ajouterons à l'avenir d'autres recettes et d'autres textes explicatifs pour couvrir le reste du code... mais que cela ne vous empêche pas de jeter un coup d'œil au code et de repérer l'erreur par vous-même.

Et n'oubliez pas d'essayer le quiz et de"défier le Sensei".

Un petit quiz amusant sur les gotchas de Java et un repo Github qui montre quelques gotchas et comment les corriger.

Alan Richardson a plus de vingt ans d'expérience professionnelle dans le domaine des technologies de l'information. Il a travaillé en tant que développeur et à tous les niveaux de la hiérarchie des tests, du testeur au responsable des tests. Responsable des relations avec les développeurs à l'adresse Secure Code Warrior, il travaille directement avec les équipes pour améliorer le développement de codes sécurisés de qualité. Alan est l'auteur de quatre livres, dont "Dear Evil Tester" et "Java For Testers". Alan a également créé une formation en ligne courses pour aider les gens à apprendre les tests techniques sur le Web et Selenium WebDriver avec Java. Alan publie ses écrits et ses vidéos de formation sur SeleniumSimplified.com, EvilTester.com, JavaForTesters.com et CompendiumDev.co.uk.

Secure Code Warrior est là pour vous aider à sécuriser le code tout au long du cycle de vie du développement logiciel et à créer une culture dans laquelle la cybersécurité est une priorité. Que vous soyez responsable AppSec, développeur, CISO ou toute autre personne impliquée dans la sécurité, nous pouvons aider votre organisation à réduire les risques associés à un code non sécurisé.

Réservez une démonstrationAlan Richardson a plus de vingt ans d'expérience professionnelle dans le domaine des technologies de l'information. Il a travaillé en tant que développeur et à tous les niveaux de la hiérarchie des tests, du testeur au responsable des tests. Responsable des relations avec les développeurs à l'adresse Secure Code Warrior, il travaille directement avec les équipes pour améliorer le développement de codes sécurisés de qualité. Alan est l'auteur de quatre livres, dont "Dear Evil Tester" et "Java For Testers". Alan a également créé une formation en ligne courses pour aider les gens à apprendre les tests techniques sur le Web et Selenium WebDriver avec Java. Alan publie ses écrits et ses vidéos de formation sur SeleniumSimplified.com, EvilTester.com, JavaForTesters.com et CompendiumDev.co.uk.

Un article de blog précédent décrivait l'erreur Java "Bitwise vs Boolean Operator" (opérateur booléen).

Nous avons ajouté une variante de ce problème, ainsi que d'autres problèmes liés à Java, dans un petit quiz amusant intitulé "Challenge The Sensei".

Si vous avez lu l'article de blog ci-dessus, vous êtes en bonne position pour répondre à au moins une des questions.

Mais ce n'est peut-être pas le cas de vos amis. Si vous trouvez le quiz amusant, vous pouvez le partager avec eux et voir s'ils font aussi bien que vous.

Nous ne voulons pas nous contenter de vous poser des questions. Nous voulons essayer d'utiliser ceci pour aider à l'éducation et à la codification des connaissances. Nous avons donc créé un dossier Github qui contient des exemples de code exécutables pour le problème et la solution.

Il s'agit d'un Sensei activé.

Lorsque vous clonez le repo et le chargez dans IntelliJ, en supposant que vous ayez installé le plugin Secure Code Warrior Sensei IntelliJ Plugin est installé, il verra automatiquement que vous avez un dossier .sensei , et chargera les recettes Sensei .

Lorsque vous parcourez le code dans l'IDE, IntelliJ devrait vous indiquer que l'erreur existe dans le code, ce qui devrait faciliter la détection de l'erreur dans le code :

- Passez la souris sur le code mis en évidence et vous verrez apparaître un message vous indiquant l'erreur.

- Utilisez la touche Show Context Action : alt+enter (Windows) option+enter (macOS) et nous aurons peut-être un QuickFix disponible pour corriger le code.

Sensei des recettes ont été ajoutées pour :

Nous ajouterons à l'avenir d'autres recettes et d'autres textes explicatifs pour couvrir le reste du code... mais que cela ne vous empêche pas de jeter un coup d'œil au code et de repérer l'erreur par vous-même.

Et n'oubliez pas d'essayer le quiz et de"défier le Sensei".

Un article de blog précédent décrivait l'erreur Java "Bitwise vs Boolean Operator" (opérateur booléen).

Nous avons ajouté une variante de ce problème, ainsi que d'autres problèmes liés à Java, dans un petit quiz amusant intitulé "Challenge The Sensei".

Si vous avez lu l'article de blog ci-dessus, vous êtes en bonne position pour répondre à au moins une des questions.

Mais ce n'est peut-être pas le cas de vos amis. Si vous trouvez le quiz amusant, vous pouvez le partager avec eux et voir s'ils font aussi bien que vous.

Nous ne voulons pas nous contenter de vous poser des questions. Nous voulons essayer d'utiliser ceci pour aider à l'éducation et à la codification des connaissances. Nous avons donc créé un dossier Github qui contient des exemples de code exécutables pour le problème et la solution.

Il s'agit d'un Sensei activé.

Lorsque vous clonez le repo et le chargez dans IntelliJ, en supposant que vous ayez installé le plugin Secure Code Warrior Sensei IntelliJ Plugin est installé, il verra automatiquement que vous avez un dossier .sensei , et chargera les recettes Sensei .

Lorsque vous parcourez le code dans l'IDE, IntelliJ devrait vous indiquer que l'erreur existe dans le code, ce qui devrait faciliter la détection de l'erreur dans le code :

- Passez la souris sur le code mis en évidence et vous verrez apparaître un message vous indiquant l'erreur.

- Utilisez la touche Show Context Action : alt+enter (Windows) option+enter (macOS) et nous aurons peut-être un QuickFix disponible pour corriger le code.

Sensei des recettes ont été ajoutées pour :

Nous ajouterons à l'avenir d'autres recettes et d'autres textes explicatifs pour couvrir le reste du code... mais que cela ne vous empêche pas de jeter un coup d'œil au code et de repérer l'erreur par vous-même.

Et n'oubliez pas d'essayer le quiz et de"défier le Sensei".

Cliquez sur le lien ci-dessous et téléchargez le PDF de cette ressource.

Secure Code Warrior est là pour vous aider à sécuriser le code tout au long du cycle de vie du développement logiciel et à créer une culture dans laquelle la cybersécurité est une priorité. Que vous soyez responsable AppSec, développeur, CISO ou toute autre personne impliquée dans la sécurité, nous pouvons aider votre organisation à réduire les risques associés à un code non sécurisé.

Voir le rapportRéservez une démonstrationAlan Richardson a plus de vingt ans d'expérience professionnelle dans le domaine des technologies de l'information. Il a travaillé en tant que développeur et à tous les niveaux de la hiérarchie des tests, du testeur au responsable des tests. Responsable des relations avec les développeurs à l'adresse Secure Code Warrior, il travaille directement avec les équipes pour améliorer le développement de codes sécurisés de qualité. Alan est l'auteur de quatre livres, dont "Dear Evil Tester" et "Java For Testers". Alan a également créé une formation en ligne courses pour aider les gens à apprendre les tests techniques sur le Web et Selenium WebDriver avec Java. Alan publie ses écrits et ses vidéos de formation sur SeleniumSimplified.com, EvilTester.com, JavaForTesters.com et CompendiumDev.co.uk.

Un article de blog précédent décrivait l'erreur Java "Bitwise vs Boolean Operator" (opérateur booléen).

Nous avons ajouté une variante de ce problème, ainsi que d'autres problèmes liés à Java, dans un petit quiz amusant intitulé "Challenge The Sensei".

Si vous avez lu l'article de blog ci-dessus, vous êtes en bonne position pour répondre à au moins une des questions.

Mais ce n'est peut-être pas le cas de vos amis. Si vous trouvez le quiz amusant, vous pouvez le partager avec eux et voir s'ils font aussi bien que vous.

Nous ne voulons pas nous contenter de vous poser des questions. Nous voulons essayer d'utiliser ceci pour aider à l'éducation et à la codification des connaissances. Nous avons donc créé un dossier Github qui contient des exemples de code exécutables pour le problème et la solution.

Il s'agit d'un Sensei activé.

Lorsque vous clonez le repo et le chargez dans IntelliJ, en supposant que vous ayez installé le plugin Secure Code Warrior Sensei IntelliJ Plugin est installé, il verra automatiquement que vous avez un dossier .sensei , et chargera les recettes Sensei .

Lorsque vous parcourez le code dans l'IDE, IntelliJ devrait vous indiquer que l'erreur existe dans le code, ce qui devrait faciliter la détection de l'erreur dans le code :

- Passez la souris sur le code mis en évidence et vous verrez apparaître un message vous indiquant l'erreur.

- Utilisez la touche Show Context Action : alt+enter (Windows) option+enter (macOS) et nous aurons peut-être un QuickFix disponible pour corriger le code.

Sensei des recettes ont été ajoutées pour :

Nous ajouterons à l'avenir d'autres recettes et d'autres textes explicatifs pour couvrir le reste du code... mais que cela ne vous empêche pas de jeter un coup d'œil au code et de repérer l'erreur par vous-même.

Et n'oubliez pas d'essayer le quiz et de"défier le Sensei".

Table des matières

Alan Richardson a plus de vingt ans d'expérience professionnelle dans le domaine des technologies de l'information. Il a travaillé en tant que développeur et à tous les niveaux de la hiérarchie des tests, du testeur au responsable des tests. Responsable des relations avec les développeurs à l'adresse Secure Code Warrior, il travaille directement avec les équipes pour améliorer le développement de codes sécurisés de qualité. Alan est l'auteur de quatre livres, dont "Dear Evil Tester" et "Java For Testers". Alan a également créé une formation en ligne courses pour aider les gens à apprendre les tests techniques sur le Web et Selenium WebDriver avec Java. Alan publie ses écrits et ses vidéos de formation sur SeleniumSimplified.com, EvilTester.com, JavaForTesters.com et CompendiumDev.co.uk.

Secure Code Warrior est là pour vous aider à sécuriser le code tout au long du cycle de vie du développement logiciel et à créer une culture dans laquelle la cybersécurité est une priorité. Que vous soyez responsable AppSec, développeur, CISO ou toute autre personne impliquée dans la sécurité, nous pouvons aider votre organisation à réduire les risques associés à un code non sécurisé.

Réservez une démonstrationTéléchargerRessources pour vous aider à démarrer

Trust Agent:AI - Secure and scale AI-Drive development

AI is writing code. Who’s governing it? With up to 50% of AI-generated code containing security weaknesses, managing AI risk is critical. Discover how SCW's Trust Agent: AI provides the real-time visibility, proactive governance, and targeted upskilling needed to scale AI-driven development securely.

La puissance de la sécurité des applications OpenText + Secure Code Warrior

OpenText Application Security and Secure Code Warrior combine vulnerability detection with AI Software Governance and developer capability. Together, they help organizations reduce risk, strengthen secure coding practices, and confidently adopt AI-driven development.

Secure Code Warrior corporate overview

Secure Code Warrior is an AI Software Governance platform designed to enable organizations to safely adopt AI-driven development by bridging the gap between development velocity and enterprise security. The platform addresses the "Visibility Gap," where security teams often lack insights into shadow AI coding tools and the origins of production code.

Ressources pour vous aider à démarrer

Observe and Secure the ADLC: A Four-Point Framework for CISOs and Development Teams Using AI

While development teams look to make the most of GenAI’s undeniable benefits, we’d like to propose a four-point foundational framework that will allow security leaders to deploy AI coding tools and agents with a higher, more relevant standard of security best practices. It details exactly what enterprises can do to ensure safe, secure code development right now, and as agentic AI becomes an even bigger factor in the future.

.png)