Cybermon est de retour : les missions IA de Beat the Boss sont désormais disponibles à la demande.

Le développement axé sur l'IA a introduit un tout nouveau type de risque logiciel. L'injection rapide, la manipulation des RAG et les autorisations excessives des agents ne sont plus des questions théoriques, mais sont devenues des réalités actives dans les applications modernes.

Les développeurs ont besoin d'une exposition pratique à ces modèles de menaces émergentes dans des environnements qui reflètent la complexité du monde réel. C'est pourquoi nous avons transformé les missions pour les chefs IA/LLM de Cybermon 2025, qui sont passées d'une expérience événementielle limitée à une collection de thèmes de missions déployables dans Secure Code Warrior. Lorsque vous créez une nouvelle mission, vous trouverez la collection Cybermon 2025 : Beat the Boss dans la section Concepts spécifiques, sous Concepts de sécurité.

Cybermon 2025 : Derrota al jefe permet aux organisations d'intégrer ces défis de sécurité IA de haut niveau à leurs programmes de codage sécurisé à tout moment.

Qu'est-ce que Beat the Boss ?

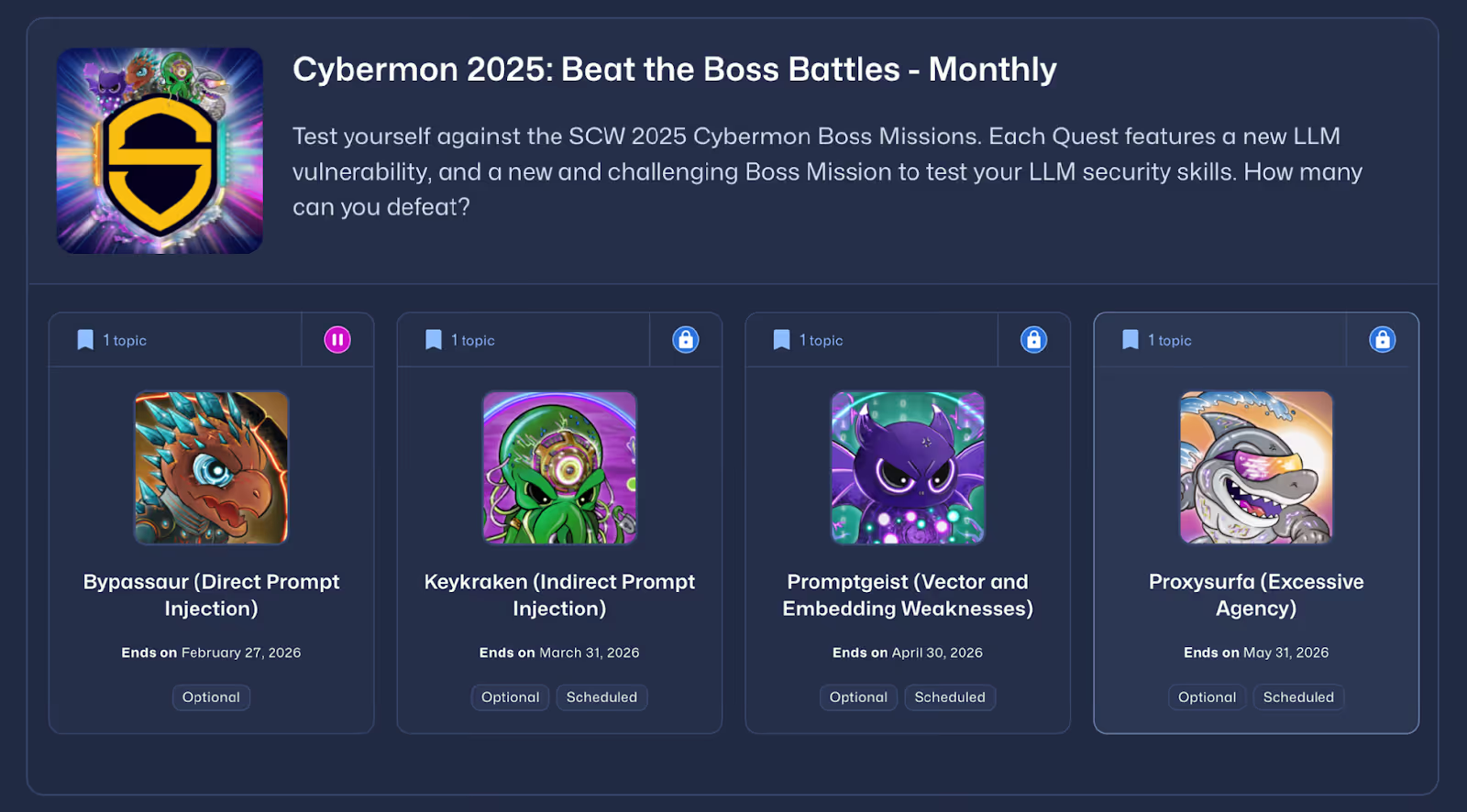

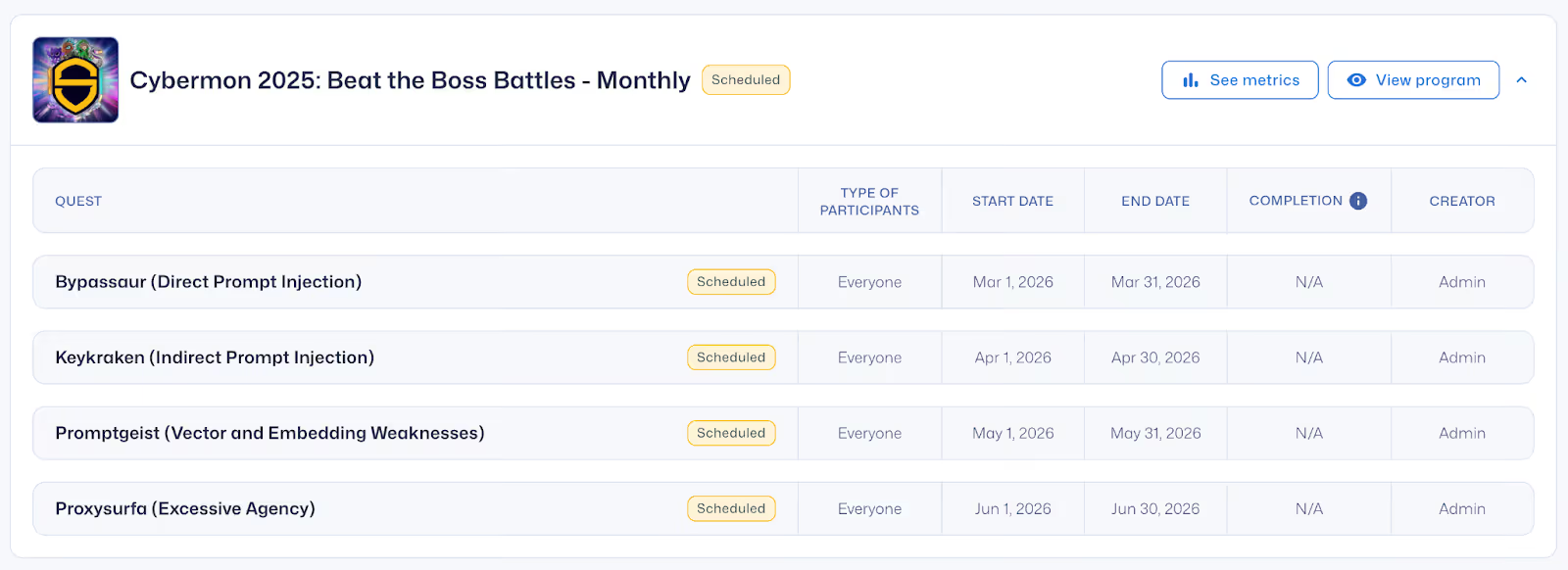

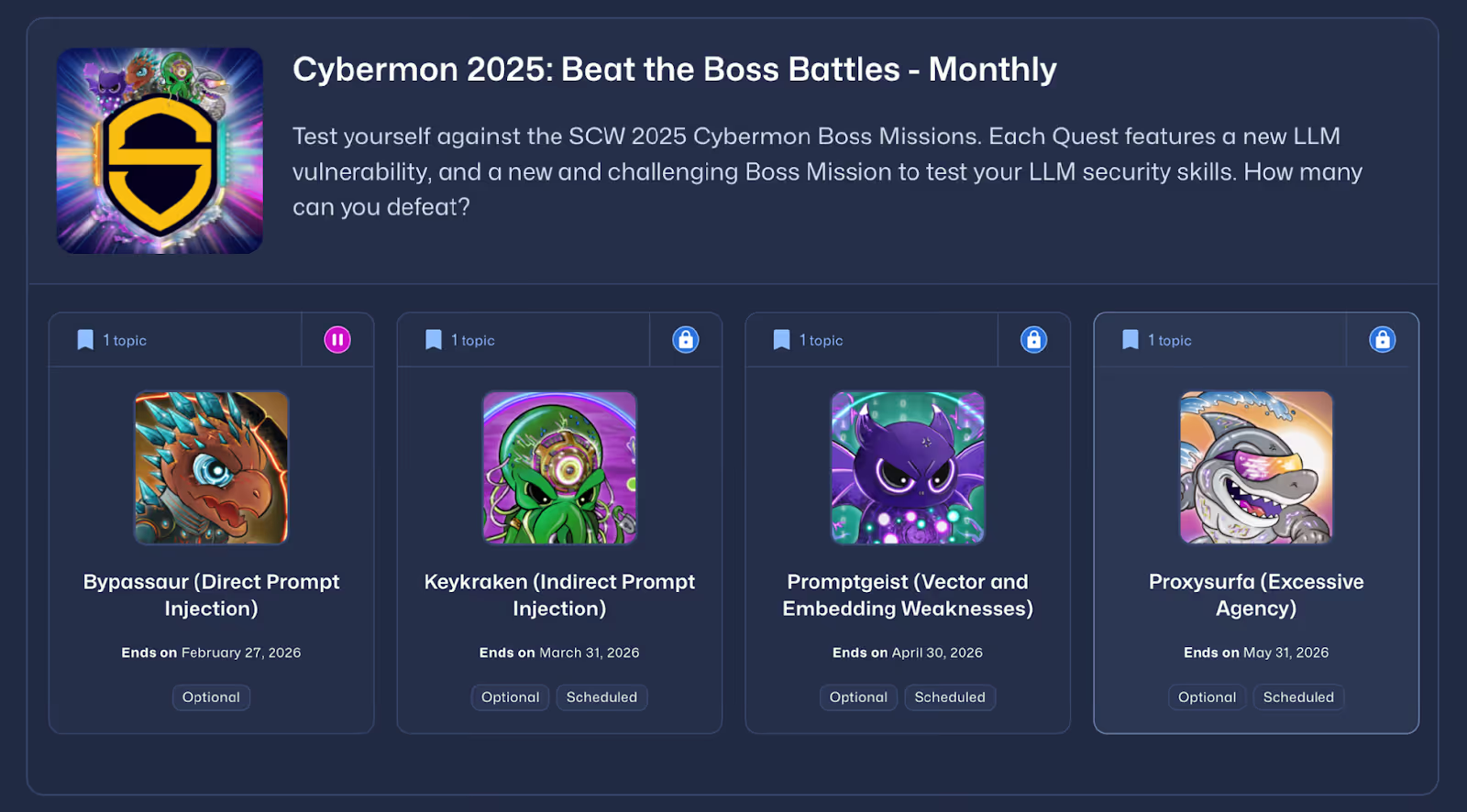

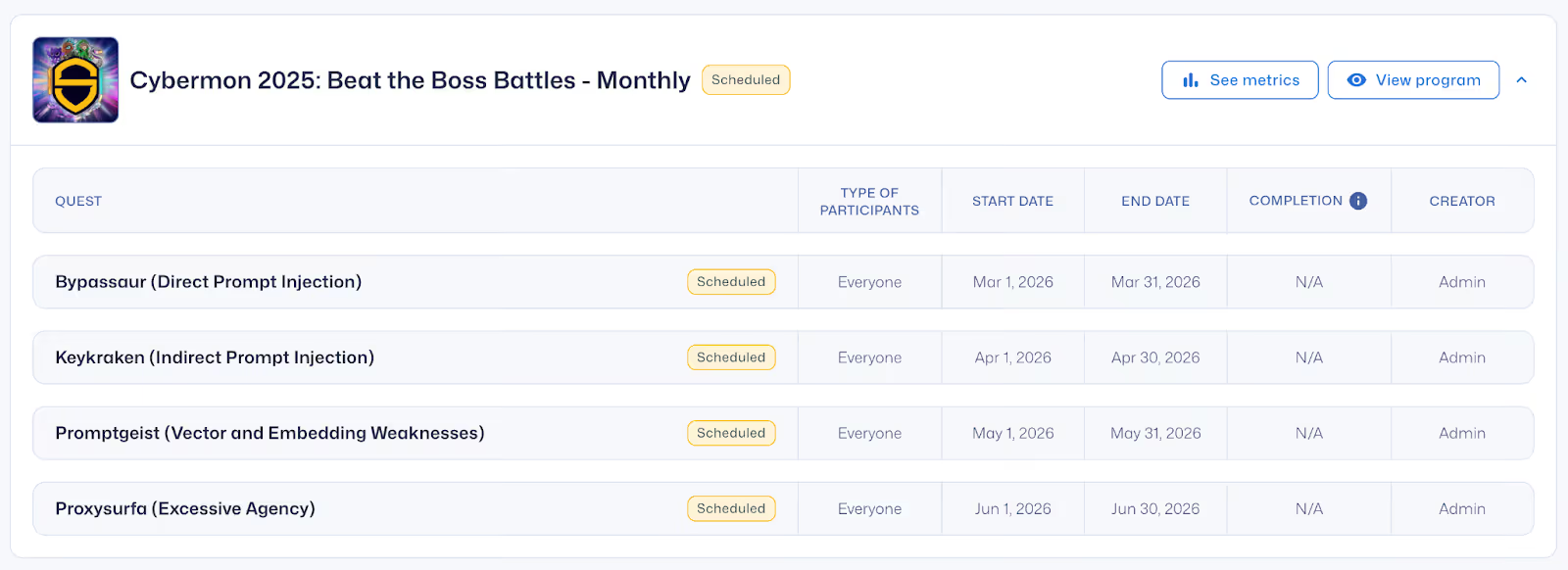

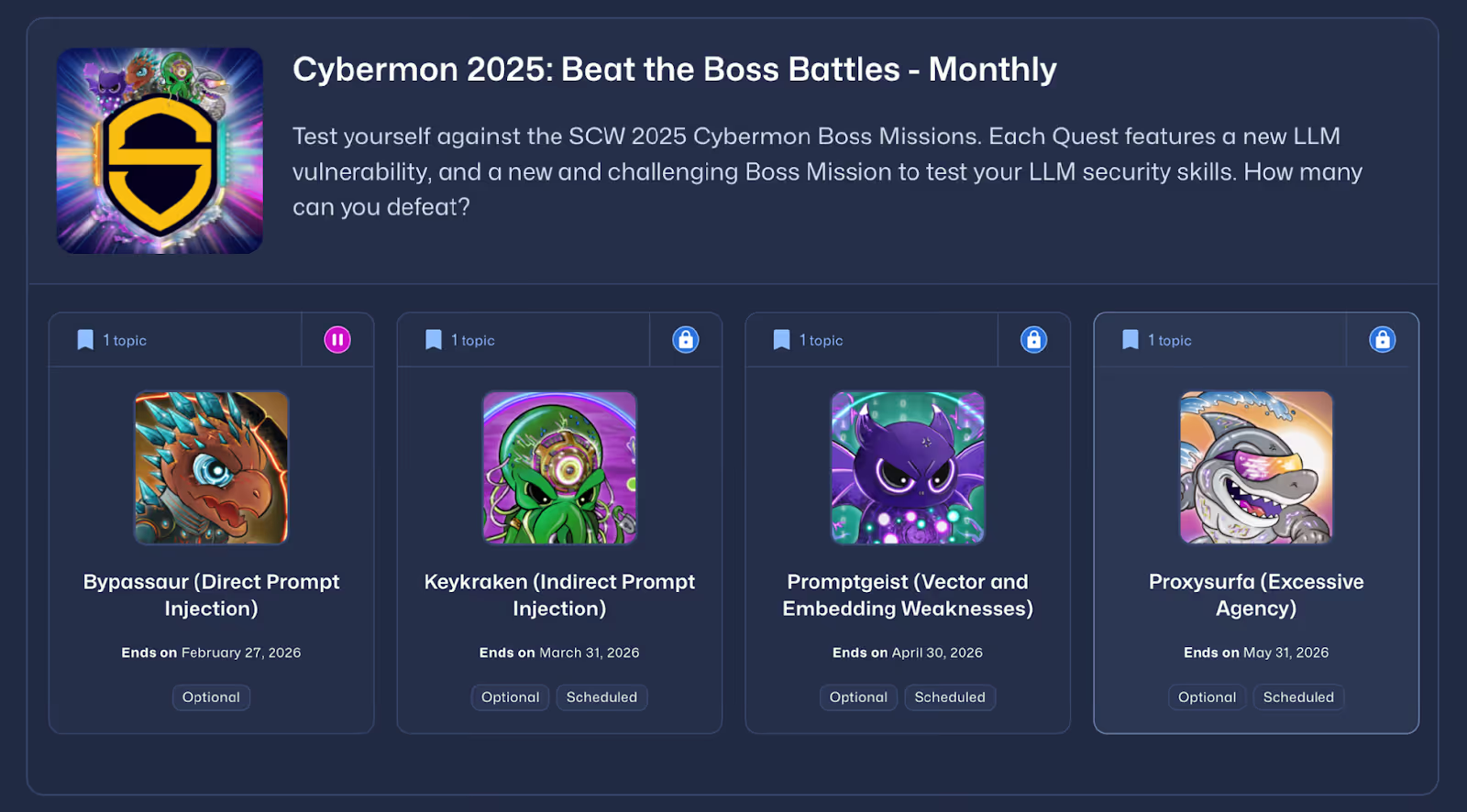

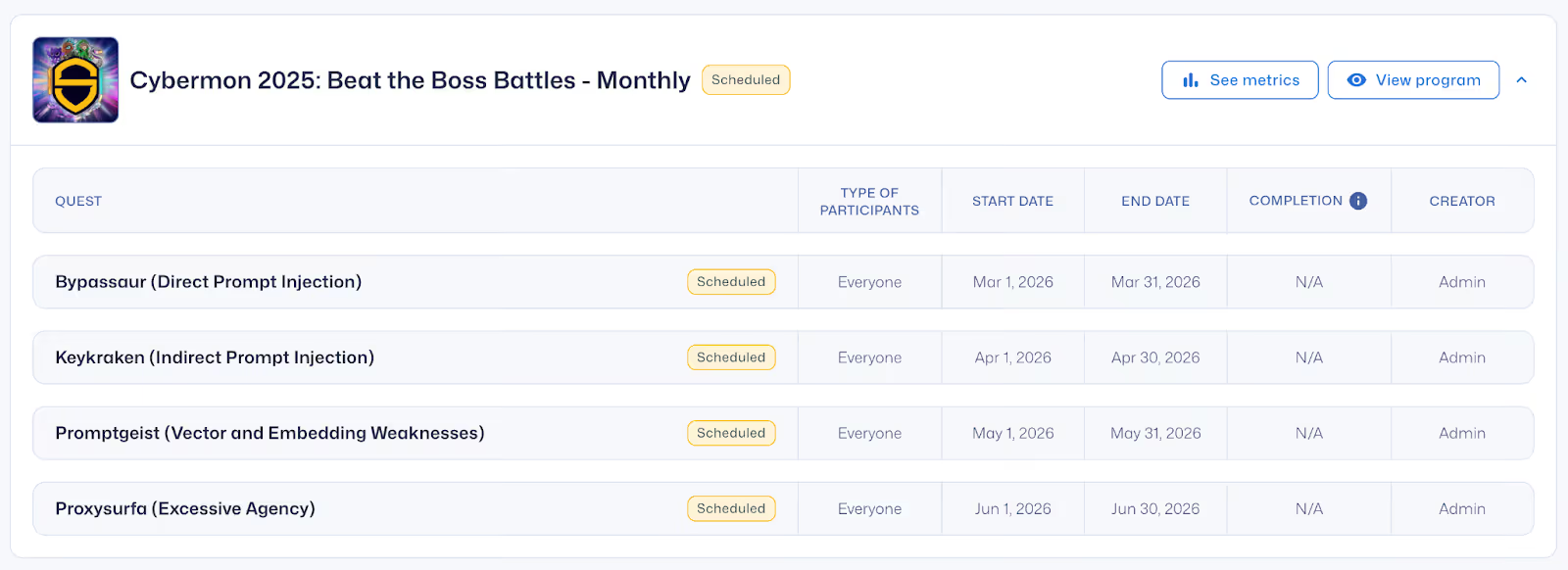

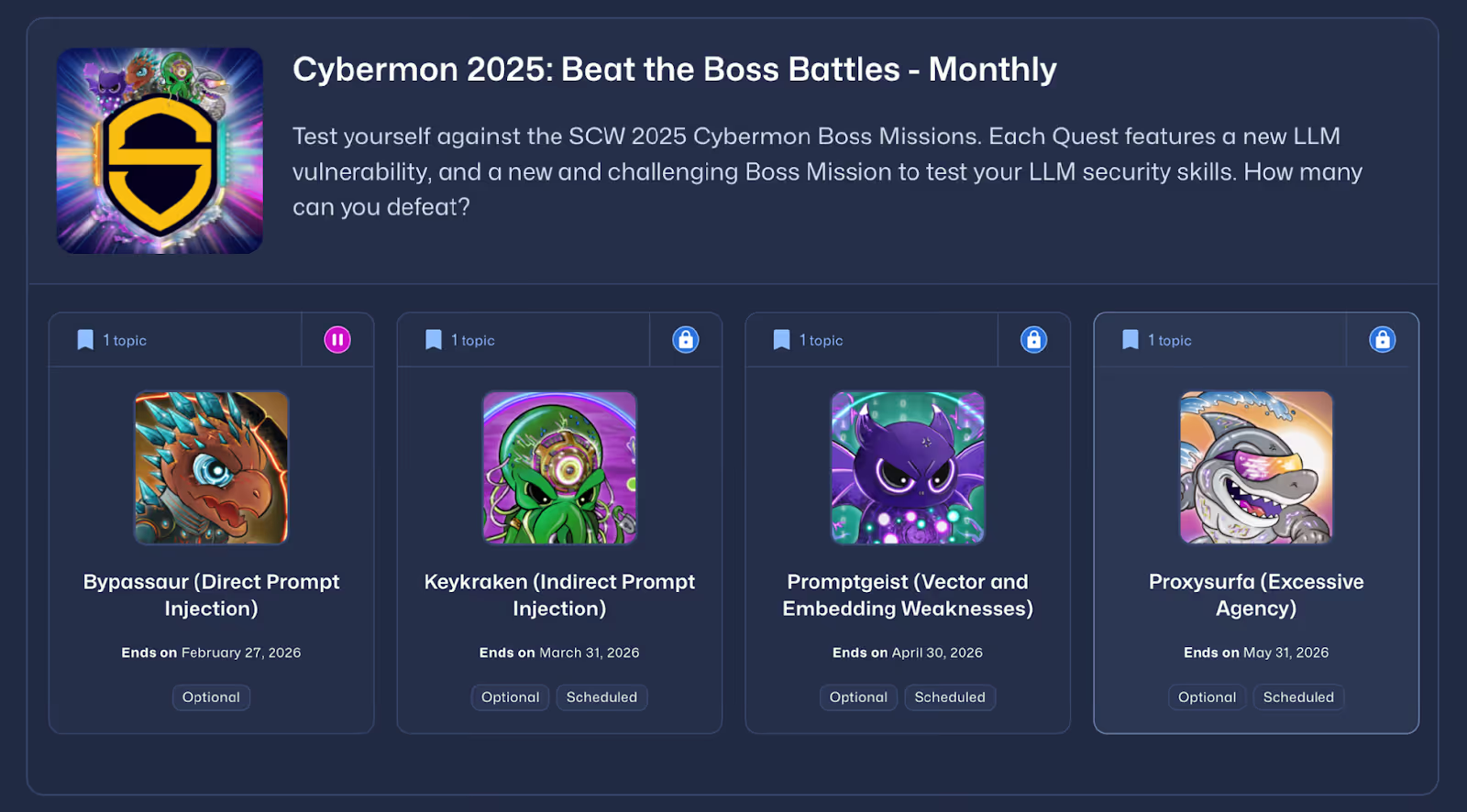

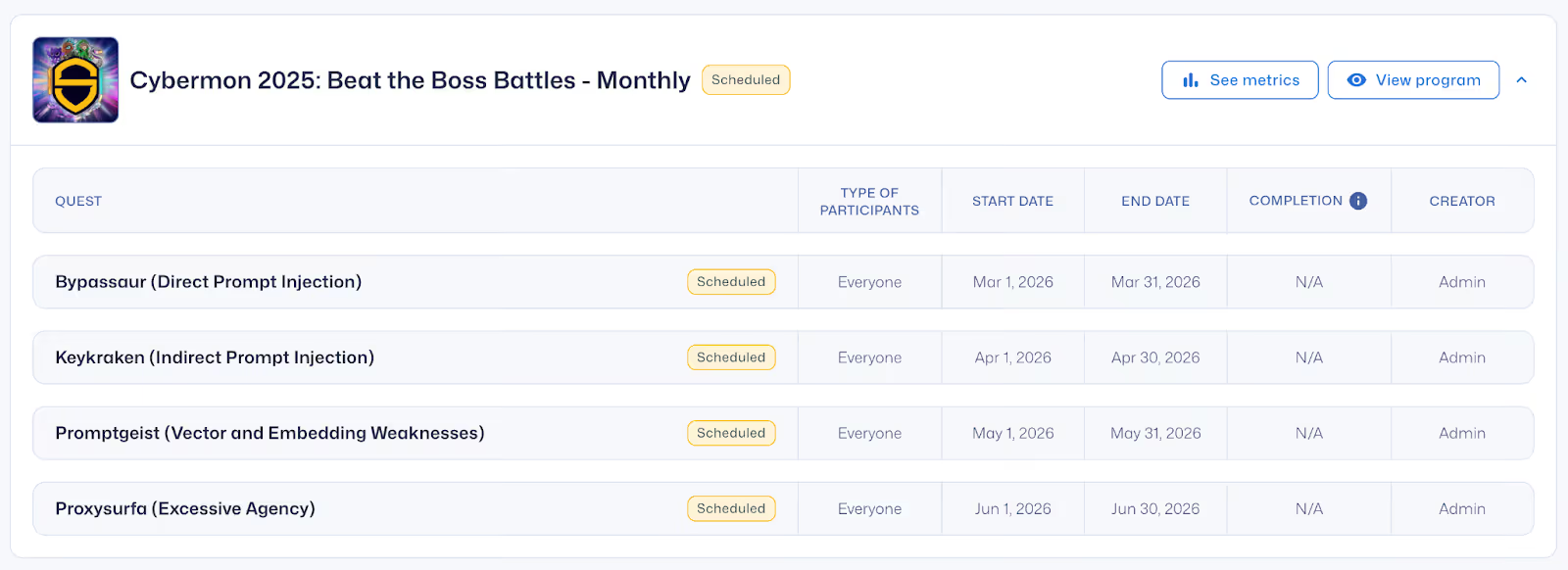

Beat the Boss rassemble quatre défis avancés en matière d'IA/LLM conçus pour tester la capacité à développer une IA sécurisée dans le monde réel.

Chaque thème comprend une brève vidéo d'introduction et un guide, un tutoriel d'échauffement guidé et la mission originale de haute difficulté Boss Mission de Cybermon 2025. Ces scénarios immersifs se concentrent sur des cours pratiques sur les vulnérabilités de l'IA que les développeurs doivent comprendre à mesure que les applications compatibles avec l'IA évoluent.

Chacune des quatre missions de chef cible une zone de risque distincte de l'IA et simule les modèles de menaces du monde réel dans les systèmes basés sur l'IA :

- Bypassaur — Injection immédiate directe

- Keykraken — Injection indirecte immédiate

- Promptgeist — Faiblesses vectorielles et d'incrustation

- Proxysurfa — Agence de communication

Veuillezprocéder à votre convenance.

Nous recommandons de mettre en avant un responsable à la fois afin d'accorder à chaque vulnérabilité l'attention qu'elle mérite. De nombreuses organisations choisissent de diriger :

- Un chef par semaine comme sprint axé sur la sécurité de l'IA

- Ou une fois par mois dans le cadre de l'initiative « Vulnérabilité du mois »

Le guide de mise en œuvre structuré et les ressources de marque téléchargeables sont disponibles dans la base de connaissances pour les administrateurs qui configurent des événements internes :

Cybermon 2025 : organisez votre propre événement Beat the Boss

Mettre en œuvre la préparation à la sécurité de l'IA

Le développement accéléré par l'IA remodèle le paysage des risques liés aux logiciels. Les types de vulnérabilités émergentes exigent plus qu'une simple prise de conscience : elles requièrent une expertise appliquée.

Beat the Boss permet aux organisations de traduire les modèles de menaces de l'IA en constante évolution en capacités pratiques pour les développeurs.

Les développeurs peuvent tenter chaque défi de manière indépendante, puis examiner les solutions étape par étape afin de renforcer leur mentalité d'attaquant et leurs stratégies défensives. Des vidéos explicatives complètes sur la solution sont disponibles pour approfondir les connaissances après le défi :

De nombreuses équipes enrichissent leur expérience grâce à des sessions internes de partage des connaissances, ce qui transforme l'apprentissage basé sur les événements d'une approche compétitive en une approche collaborative. La sécurité et le développement sont des activités qui requièrent un esprit d'équipe. Les organisations sont mieux protégées lorsque les développeurs, les responsables de la sécurité et les équipes d'ingénierie collaborent afin de comprendre et d'atténuer la surface d'attaque croissante de l'IA. L'organisation de séances d'information, les revues partagées des solutions et les discussions entre équipes contribuent à transformer la résolution des défis individuels en une capacité collective.

En intégrant Beat the Boss à vos initiatives de codage sécurisé, vous renforcez l'adoption sécurisée de l'IA tout en développant une maturité mesurable en matière de sécurité de l'IA dans toutes vos équipes de développement.

Commencer

Lorsque vous créez une nouvelle mission, vous trouverez la collection Cybermon 2025 : Beat the Boss dans la section Concepts spécifiques, sous Concepts de sécurité. Veuillez vous connecter à votre compte Secure Code Warrior pour configurer votre déploiement et renforcer le développement sécurisé de l'IA au sein de vos équipes.

Cybermon 2025 Beat the Boss est désormais disponible toute l'année chez SCW. Mettez en œuvre des défis de sécurité avancés basés sur l'IA et le LLM afin de renforcer le développement sécurisé de l'IA à grande échelle.

Shannon Holt est une spécialiste du marketing de produits de cybersécurité avec une expérience dans la sécurité des applications, les services de sécurité cloud et les normes de conformité telles que PCI-DSS et HITRUST.

Secure Code Warrior là pour aider votre organisation à protéger le code tout au long du cycle de vie du développement logiciel et à créer une culture où la cybersécurité est une priorité. Que vous soyez administrateur AppSec, développeur, CISO ou toute autre personne impliquée dans la sécurité, nous pouvons aider votre organisation à réduire les risques associés à un code non sécurisé.

Veuillez réserver une démonstration.Shannon Holt est une spécialiste du marketing de produits de cybersécurité avec une expérience dans la sécurité des applications, les services de sécurité cloud et les normes de conformité telles que PCI-DSS et HITRUST.

Shannon Holt est spécialiste marketing en cybersécurité. Elle possède une solide expérience en sécurité applicative, en services de sécurité cloud et en normes de conformité telles que PCI-DSS et HITRUST. Elle s'attache à rendre le développement sécurisé et la conformité plus pratiques et accessibles aux équipes techniques, en comblant le fossé entre les attentes en matière de sécurité et les réalités du développement logiciel moderne.

Le développement axé sur l'IA a introduit un tout nouveau type de risque logiciel. L'injection rapide, la manipulation des RAG et les autorisations excessives des agents ne sont plus des questions théoriques, mais sont devenues des réalités actives dans les applications modernes.

Les développeurs ont besoin d'une exposition pratique à ces modèles de menaces émergentes dans des environnements qui reflètent la complexité du monde réel. C'est pourquoi nous avons transformé les missions pour les chefs IA/LLM de Cybermon 2025, qui sont passées d'une expérience événementielle limitée à une collection de thèmes de missions déployables dans Secure Code Warrior. Lorsque vous créez une nouvelle mission, vous trouverez la collection Cybermon 2025 : Beat the Boss dans la section Concepts spécifiques, sous Concepts de sécurité.

Cybermon 2025 : Derrota al jefe permet aux organisations d'intégrer ces défis de sécurité IA de haut niveau à leurs programmes de codage sécurisé à tout moment.

Qu'est-ce que Beat the Boss ?

Beat the Boss rassemble quatre défis avancés en matière d'IA/LLM conçus pour tester la capacité à développer une IA sécurisée dans le monde réel.

Chaque thème comprend une brève vidéo d'introduction et un guide, un tutoriel d'échauffement guidé et la mission originale de haute difficulté Boss Mission de Cybermon 2025. Ces scénarios immersifs se concentrent sur des cours pratiques sur les vulnérabilités de l'IA que les développeurs doivent comprendre à mesure que les applications compatibles avec l'IA évoluent.

Chacune des quatre missions de chef cible une zone de risque distincte de l'IA et simule les modèles de menaces du monde réel dans les systèmes basés sur l'IA :

- Bypassaur — Injection immédiate directe

- Keykraken — Injection indirecte immédiate

- Promptgeist — Faiblesses vectorielles et d'incrustation

- Proxysurfa — Agence de communication

Veuillezprocéder à votre convenance.

Nous recommandons de mettre en avant un responsable à la fois afin d'accorder à chaque vulnérabilité l'attention qu'elle mérite. De nombreuses organisations choisissent de diriger :

- Un chef par semaine comme sprint axé sur la sécurité de l'IA

- Ou une fois par mois dans le cadre de l'initiative « Vulnérabilité du mois »

Le guide de mise en œuvre structuré et les ressources de marque téléchargeables sont disponibles dans la base de connaissances pour les administrateurs qui configurent des événements internes :

Cybermon 2025 : organisez votre propre événement Beat the Boss

Mettre en œuvre la préparation à la sécurité de l'IA

Le développement accéléré par l'IA remodèle le paysage des risques liés aux logiciels. Les types de vulnérabilités émergentes exigent plus qu'une simple prise de conscience : elles requièrent une expertise appliquée.

Beat the Boss permet aux organisations de traduire les modèles de menaces de l'IA en constante évolution en capacités pratiques pour les développeurs.

Les développeurs peuvent tenter chaque défi de manière indépendante, puis examiner les solutions étape par étape afin de renforcer leur mentalité d'attaquant et leurs stratégies défensives. Des vidéos explicatives complètes sur la solution sont disponibles pour approfondir les connaissances après le défi :

De nombreuses équipes enrichissent leur expérience grâce à des sessions internes de partage des connaissances, ce qui transforme l'apprentissage basé sur les événements d'une approche compétitive en une approche collaborative. La sécurité et le développement sont des activités qui requièrent un esprit d'équipe. Les organisations sont mieux protégées lorsque les développeurs, les responsables de la sécurité et les équipes d'ingénierie collaborent afin de comprendre et d'atténuer la surface d'attaque croissante de l'IA. L'organisation de séances d'information, les revues partagées des solutions et les discussions entre équipes contribuent à transformer la résolution des défis individuels en une capacité collective.

En intégrant Beat the Boss à vos initiatives de codage sécurisé, vous renforcez l'adoption sécurisée de l'IA tout en développant une maturité mesurable en matière de sécurité de l'IA dans toutes vos équipes de développement.

Commencer

Lorsque vous créez une nouvelle mission, vous trouverez la collection Cybermon 2025 : Beat the Boss dans la section Concepts spécifiques, sous Concepts de sécurité. Veuillez vous connecter à votre compte Secure Code Warrior pour configurer votre déploiement et renforcer le développement sécurisé de l'IA au sein de vos équipes.

Le développement axé sur l'IA a introduit un tout nouveau type de risque logiciel. L'injection rapide, la manipulation des RAG et les autorisations excessives des agents ne sont plus des questions théoriques, mais sont devenues des réalités actives dans les applications modernes.

Les développeurs ont besoin d'une exposition pratique à ces modèles de menaces émergentes dans des environnements qui reflètent la complexité du monde réel. C'est pourquoi nous avons transformé les missions pour les chefs IA/LLM de Cybermon 2025, qui sont passées d'une expérience événementielle limitée à une collection de thèmes de missions déployables dans Secure Code Warrior. Lorsque vous créez une nouvelle mission, vous trouverez la collection Cybermon 2025 : Beat the Boss dans la section Concepts spécifiques, sous Concepts de sécurité.

Cybermon 2025 : Derrota al jefe permet aux organisations d'intégrer ces défis de sécurité IA de haut niveau à leurs programmes de codage sécurisé à tout moment.

Qu'est-ce que Beat the Boss ?

Beat the Boss rassemble quatre défis avancés en matière d'IA/LLM conçus pour tester la capacité à développer une IA sécurisée dans le monde réel.

Chaque thème comprend une brève vidéo d'introduction et un guide, un tutoriel d'échauffement guidé et la mission originale de haute difficulté Boss Mission de Cybermon 2025. Ces scénarios immersifs se concentrent sur des cours pratiques sur les vulnérabilités de l'IA que les développeurs doivent comprendre à mesure que les applications compatibles avec l'IA évoluent.

Chacune des quatre missions de chef cible une zone de risque distincte de l'IA et simule les modèles de menaces du monde réel dans les systèmes basés sur l'IA :

- Bypassaur — Injection immédiate directe

- Keykraken — Injection indirecte immédiate

- Promptgeist — Faiblesses vectorielles et d'incrustation

- Proxysurfa — Agence de communication

Veuillezprocéder à votre convenance.

Nous recommandons de mettre en avant un responsable à la fois afin d'accorder à chaque vulnérabilité l'attention qu'elle mérite. De nombreuses organisations choisissent de diriger :

- Un chef par semaine comme sprint axé sur la sécurité de l'IA

- Ou une fois par mois dans le cadre de l'initiative « Vulnérabilité du mois »

Le guide de mise en œuvre structuré et les ressources de marque téléchargeables sont disponibles dans la base de connaissances pour les administrateurs qui configurent des événements internes :

Cybermon 2025 : organisez votre propre événement Beat the Boss

Mettre en œuvre la préparation à la sécurité de l'IA

Le développement accéléré par l'IA remodèle le paysage des risques liés aux logiciels. Les types de vulnérabilités émergentes exigent plus qu'une simple prise de conscience : elles requièrent une expertise appliquée.

Beat the Boss permet aux organisations de traduire les modèles de menaces de l'IA en constante évolution en capacités pratiques pour les développeurs.

Les développeurs peuvent tenter chaque défi de manière indépendante, puis examiner les solutions étape par étape afin de renforcer leur mentalité d'attaquant et leurs stratégies défensives. Des vidéos explicatives complètes sur la solution sont disponibles pour approfondir les connaissances après le défi :

De nombreuses équipes enrichissent leur expérience grâce à des sessions internes de partage des connaissances, ce qui transforme l'apprentissage basé sur les événements d'une approche compétitive en une approche collaborative. La sécurité et le développement sont des activités qui requièrent un esprit d'équipe. Les organisations sont mieux protégées lorsque les développeurs, les responsables de la sécurité et les équipes d'ingénierie collaborent afin de comprendre et d'atténuer la surface d'attaque croissante de l'IA. L'organisation de séances d'information, les revues partagées des solutions et les discussions entre équipes contribuent à transformer la résolution des défis individuels en une capacité collective.

En intégrant Beat the Boss à vos initiatives de codage sécurisé, vous renforcez l'adoption sécurisée de l'IA tout en développant une maturité mesurable en matière de sécurité de l'IA dans toutes vos équipes de développement.

Commencer

Lorsque vous créez une nouvelle mission, vous trouverez la collection Cybermon 2025 : Beat the Boss dans la section Concepts spécifiques, sous Concepts de sécurité. Veuillez vous connecter à votre compte Secure Code Warrior pour configurer votre déploiement et renforcer le développement sécurisé de l'IA au sein de vos équipes.

Veuillez cliquer sur le lien ci-dessous et télécharger le PDF de cette ressource.

Secure Code Warrior là pour aider votre organisation à protéger le code tout au long du cycle de vie du développement logiciel et à créer une culture où la cybersécurité est une priorité. Que vous soyez administrateur AppSec, développeur, CISO ou toute autre personne impliquée dans la sécurité, nous pouvons aider votre organisation à réduire les risques associés à un code non sécurisé.

Veuillez consulter le rapportVeuillez réserver une démonstration.Shannon Holt est une spécialiste du marketing de produits de cybersécurité avec une expérience dans la sécurité des applications, les services de sécurité cloud et les normes de conformité telles que PCI-DSS et HITRUST.

Shannon Holt est spécialiste marketing en cybersécurité. Elle possède une solide expérience en sécurité applicative, en services de sécurité cloud et en normes de conformité telles que PCI-DSS et HITRUST. Elle s'attache à rendre le développement sécurisé et la conformité plus pratiques et accessibles aux équipes techniques, en comblant le fossé entre les attentes en matière de sécurité et les réalités du développement logiciel moderne.

Le développement axé sur l'IA a introduit un tout nouveau type de risque logiciel. L'injection rapide, la manipulation des RAG et les autorisations excessives des agents ne sont plus des questions théoriques, mais sont devenues des réalités actives dans les applications modernes.

Les développeurs ont besoin d'une exposition pratique à ces modèles de menaces émergentes dans des environnements qui reflètent la complexité du monde réel. C'est pourquoi nous avons transformé les missions pour les chefs IA/LLM de Cybermon 2025, qui sont passées d'une expérience événementielle limitée à une collection de thèmes de missions déployables dans Secure Code Warrior. Lorsque vous créez une nouvelle mission, vous trouverez la collection Cybermon 2025 : Beat the Boss dans la section Concepts spécifiques, sous Concepts de sécurité.

Cybermon 2025 : Derrota al jefe permet aux organisations d'intégrer ces défis de sécurité IA de haut niveau à leurs programmes de codage sécurisé à tout moment.

Qu'est-ce que Beat the Boss ?

Beat the Boss rassemble quatre défis avancés en matière d'IA/LLM conçus pour tester la capacité à développer une IA sécurisée dans le monde réel.

Chaque thème comprend une brève vidéo d'introduction et un guide, un tutoriel d'échauffement guidé et la mission originale de haute difficulté Boss Mission de Cybermon 2025. Ces scénarios immersifs se concentrent sur des cours pratiques sur les vulnérabilités de l'IA que les développeurs doivent comprendre à mesure que les applications compatibles avec l'IA évoluent.

Chacune des quatre missions de chef cible une zone de risque distincte de l'IA et simule les modèles de menaces du monde réel dans les systèmes basés sur l'IA :

- Bypassaur — Injection immédiate directe

- Keykraken — Injection indirecte immédiate

- Promptgeist — Faiblesses vectorielles et d'incrustation

- Proxysurfa — Agence de communication

Veuillezprocéder à votre convenance.

Nous recommandons de mettre en avant un responsable à la fois afin d'accorder à chaque vulnérabilité l'attention qu'elle mérite. De nombreuses organisations choisissent de diriger :

- Un chef par semaine comme sprint axé sur la sécurité de l'IA

- Ou une fois par mois dans le cadre de l'initiative « Vulnérabilité du mois »

Le guide de mise en œuvre structuré et les ressources de marque téléchargeables sont disponibles dans la base de connaissances pour les administrateurs qui configurent des événements internes :

Cybermon 2025 : organisez votre propre événement Beat the Boss

Mettre en œuvre la préparation à la sécurité de l'IA

Le développement accéléré par l'IA remodèle le paysage des risques liés aux logiciels. Les types de vulnérabilités émergentes exigent plus qu'une simple prise de conscience : elles requièrent une expertise appliquée.

Beat the Boss permet aux organisations de traduire les modèles de menaces de l'IA en constante évolution en capacités pratiques pour les développeurs.

Les développeurs peuvent tenter chaque défi de manière indépendante, puis examiner les solutions étape par étape afin de renforcer leur mentalité d'attaquant et leurs stratégies défensives. Des vidéos explicatives complètes sur la solution sont disponibles pour approfondir les connaissances après le défi :

De nombreuses équipes enrichissent leur expérience grâce à des sessions internes de partage des connaissances, ce qui transforme l'apprentissage basé sur les événements d'une approche compétitive en une approche collaborative. La sécurité et le développement sont des activités qui requièrent un esprit d'équipe. Les organisations sont mieux protégées lorsque les développeurs, les responsables de la sécurité et les équipes d'ingénierie collaborent afin de comprendre et d'atténuer la surface d'attaque croissante de l'IA. L'organisation de séances d'information, les revues partagées des solutions et les discussions entre équipes contribuent à transformer la résolution des défis individuels en une capacité collective.

En intégrant Beat the Boss à vos initiatives de codage sécurisé, vous renforcez l'adoption sécurisée de l'IA tout en développant une maturité mesurable en matière de sécurité de l'IA dans toutes vos équipes de développement.

Commencer

Lorsque vous créez une nouvelle mission, vous trouverez la collection Cybermon 2025 : Beat the Boss dans la section Concepts spécifiques, sous Concepts de sécurité. Veuillez vous connecter à votre compte Secure Code Warrior pour configurer votre déploiement et renforcer le développement sécurisé de l'IA au sein de vos équipes.

Table des matières

Shannon Holt est une spécialiste du marketing de produits de cybersécurité avec une expérience dans la sécurité des applications, les services de sécurité cloud et les normes de conformité telles que PCI-DSS et HITRUST.

Secure Code Warrior là pour aider votre organisation à protéger le code tout au long du cycle de vie du développement logiciel et à créer une culture où la cybersécurité est une priorité. Que vous soyez administrateur AppSec, développeur, CISO ou toute autre personne impliquée dans la sécurité, nous pouvons aider votre organisation à réduire les risques associés à un code non sécurisé.

Veuillez réserver une démonstration.TéléchargerRessources pour débuter

Secure Code Warrior Learning: Enable Secure AI-Driven Development at Scale

Secure code for the AI era: Learn how Secure Code Warrior builds developer capability to reduce vulnerabilities and secure AI-generated code at scale.

Trust Agent:AI - Secure and scale AI-Drive development

AI is writing code. Who’s governing it? With up to 50% of AI-generated code containing security weaknesses, managing AI risk is critical. Discover how SCW's Trust Agent: AI provides the real-time visibility, proactive governance, and targeted upskilling needed to scale AI-driven development securely.

La puissance de la sécurité des applications OpenText + Secure Code Warrior

OpenText Application Security and Secure Code Warrior combine vulnerability detection with AI Software Governance and developer capability. Together, they help organizations reduce risk, strengthen secure coding practices, and confidently adopt AI-driven development.

Secure Code Warrior corporate overview

Secure Code Warrior is an AI Software Governance platform designed to enable organizations to safely adopt AI-driven development by bridging the gap between development velocity and enterprise security. The platform addresses the "Visibility Gap," where security teams often lack insights into shadow AI coding tools and the origins of production code.

Ressources pour débuter

Securing the Future of Software: Why Secure Code Warrior and KnowBe4 Are Joining Forces

I am thrilled to announce today an upcoming strategic partnership between Secure Code Warrior and KnowBe4. KnowBe4 is a world-renowned leader in comprehensively managing human and agentic AI risk, making them the perfect partner to help us distribute foundational security awareness to organizations across the globe.

Post-Quantum Cryptography: Quantum Computers Will Break Today’s Encryption – Are You Ready?

Post-quantum cryptography (PQC) is critical for protecting data from quantum computing threats. Learn how “harvest now, decrypt later” exposes risk and how developers can prepare for quantum-safe security.

.png)