Les raisons pour lesquelles la formation au code sécurisé ne fonctionne pas (et les mesures à prendre pour y remédier)

Ennuyeux, ennuyeux, ennuyeux ! C'est l'une des réponses que les développeurs donnent souvent lorsqu'on leur parle de formation au code sécurisé. Chez Secure Code Warrior, nous pensons qu'il existe une meilleure solution. C'est pourquoi nous avons mené une enquête primaire en collaboration avec Evans Data Corp. afin d'étudier l'attitude des développeurs envers le codage sécurisé, les pratiques de code sécurisé et les opérations de sécurité (télécharger le livre blanc). Voici).

Transition de la réactivité à la prévention,prévue pour une sortie prochaine : évolution du paysage de la sécurité des applications. Lorsque nous avons interrogé les développeurs sur les principaux problèmes actuels liés à la formation au code sécurisé, leur réponse a été sans équivoque.

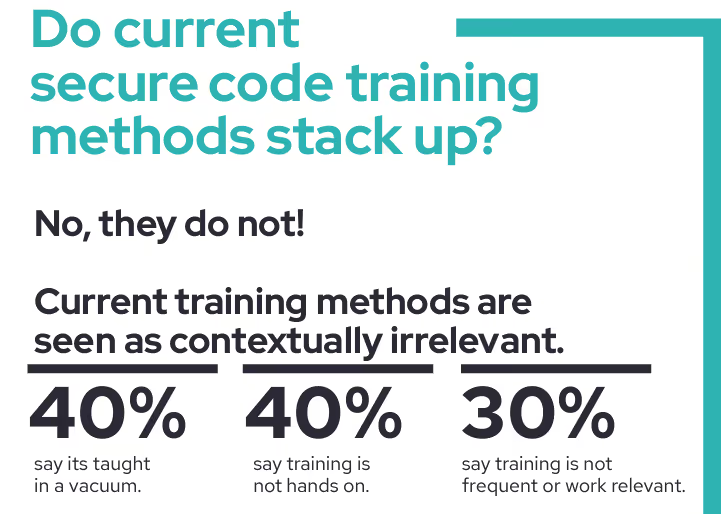

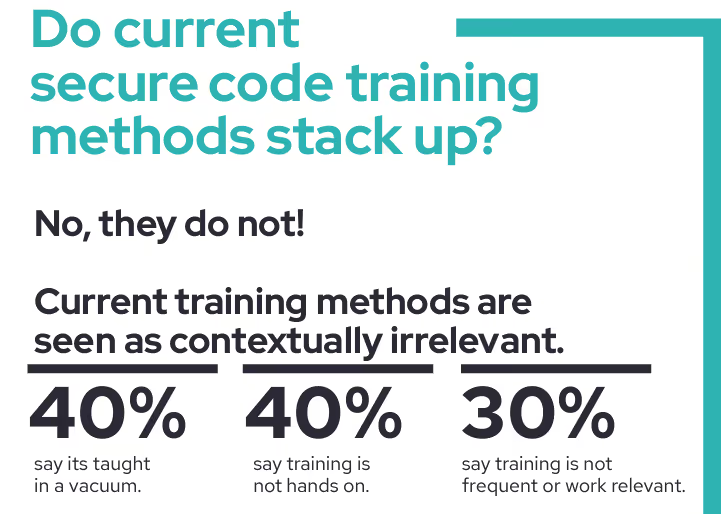

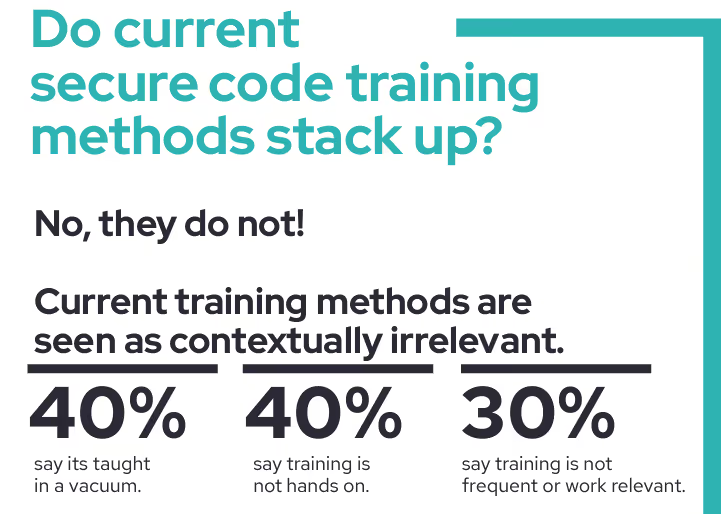

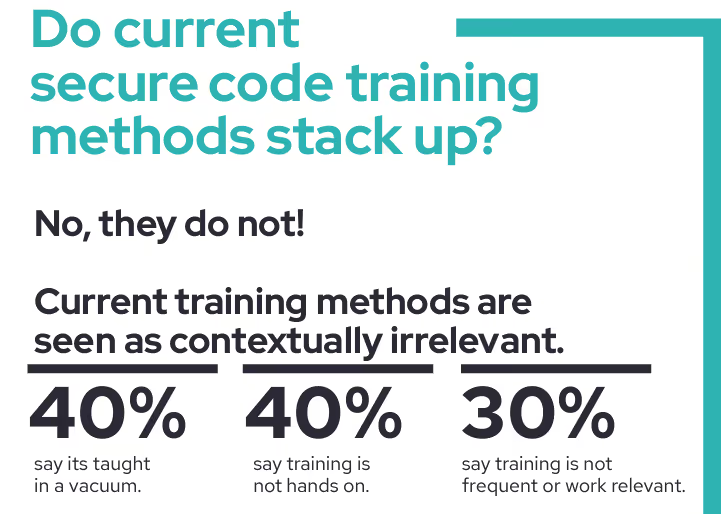

Formation qui déçoit les développeurs

40 % des développeurs interrogés ont déclaré avoir l'impression que le codage sécurisé était enseigné de manière abstraite. 40 % ont déclaré que la formation était trop théorique, sans rapport avec leur travail, et insuffisamment « pratique ». 30 % ont déclaré que la formation sur les langages et les frameworks qu'ils utilisent quotidiennement était insuffisante. C'est préoccupant, car cela montre que la formation actuelle au codage sécurisé est hors contexte et n'a aucun rapport significatif avec le travail quotidien des développeurs.Ceci est préoccupant, car cela indique que la formation actuelle au codage sécurisé est déconnectée du contexte et n'a pas de lien significatif avec les activités quotidiennes des développeurs.

Pour de nombreux développeurs, le principal défi consiste à rester vigilant pendant les activités manuelles fastidieuses. Ces activités ne sont pas efficaces et ne placent pas la sécurité au premier plan.

Lorsque la formation est dispensée dans un environnement isolé, les développeurs ne peuvent pas établir de lien cognitif entre le laboratoire et le monde réel.

Les trois éléments que les développeurs recherchent dans une formation au code sécurisé :

- De manière prépondérante, les développeurs ont indiqué qu'ils recherchaient des formations plus pratiques et mieux adaptées à leurs tâches quotidiennes.

- 65 % des développeurs indiquent qu'ils ont besoin de davantage de formation sur les vulnérabilités spécifiques aux langages et le Top 10 de l'OWASP.

- 75 % des développeurs interrogés souhaitent bénéficier d'une formation pratique systématique.

Formation pour encourager les développeurs

En ce qui concerne la formation sur le terrain (OJT), les développeurs possèdent déjà une certaine expérience et des connaissances existantes. Cela indique qu'un apprentissage « basé sur les acquis » est nécessaire. Il s'agit d'une formation construite sur la base des connaissances déjà acquises par les développeurs, c'est-à-dire une formation « basée sur les acquis ». L'enseignement basé sur les acquis permet de dynamiser et d'améliorer l'expérience acquise jusqu'à présent, tout en continuant à acquérir progressivement de nouvelles compétences. C'est pourquoi il s'agit du moyen le plus approprié pour l'apprentissage sur le terrain.

Transmission des compétences acquises

En ce qui concerne la formation à la sécurité des développeurs, il est établi que ces derniers préfèrent les méthodes d'apprentissage pratiques à l'apprentissage statique basé sur la théorie, qui peut s'avérer fastidieux. Dans cette optique, il est essentiel d'apprendre à coder de manière sécurisée dans un environnement pertinent et adapté à la situation. En tant que catalyseur du changement en matière de codage sécurisé, Secure Code Warrior propose une formation pratique et adaptée à la situation, couvrant les langages de programmation et les frameworks pertinents, ainsi que les défis auxquels les développeurs sont confrontés dans le monde réel.Le contenu pédagogique comprend plus de 5 500 exercices et missions couvrant plus de 147 types de vulnérabilités différentes, notamment les 10 principales vulnérabilités OWASP, les 10 principales vulnérabilités mobiles OWASP, les 10 principales vulnérabilités API OWASP et les 25 principales vulnérabilités CWE/SANS.

Si vous souhaitez évaluer l'impact potentiel sur votre équipe et la capacité à fournir plus rapidement un code sécurisé, Veuillez prendre rendez-vous pour une démonstration dès maintenant.

.avif)

Ennuyeux, ennuyeux, ennuyeux ! C'est l'une des réponses que l'on entend souvent de la part des développeurs chaque fois que l'on évoque la formation au code sécurisé. Chez Secure Code Warrior, nous pensons qu'il existe une meilleure approche.

Secure Code Warrior transforme le codage sécurisé en une expérience positive et stimulante à mesure que les développeurs améliorent leurs compétences. Il guide chaque codeur vers le parcours d'apprentissage qu'il souhaite suivre afin que les développeurs possédant des compétences en sécurité puissent devenir des super-héros au quotidien dans un monde connecté.

Secure Code Warrior vous assiste dans la protection de votre code tout au long du cycle de vie du développement logiciel et dans la création d'une culture qui accorde la priorité à la cybersécurité. Que vous soyez responsable de la sécurité des applications, développeur, responsable de la sécurité des systèmes d'information ou professionnel de la sécurité, nous vous aidons à réduire les risques liés au code non sécurisé.

Veuillez réserver une démonstration.Secure Code Warrior transforme le codage sécurisé en une expérience positive et stimulante à mesure que les développeurs améliorent leurs compétences. Il guide chaque codeur vers le parcours d'apprentissage qu'il souhaite suivre afin que les développeurs possédant des compétences en sécurité puissent devenir des super-héros au quotidien dans un monde connecté.

Cet article a été rédigé par l'équipe d'experts industriels de Secure Code Warrior. Il vise à aider les développeurs à acquérir les connaissances et les compétences nécessaires pour créer des logiciels sécurisés dès le départ. Il s'appuie sur une expertise approfondie en matière de pratiques de codage sécurisé, sur les tendances du secteur et sur des observations tirées du monde réel.

.avif)

Ennuyeux, ennuyeux, ennuyeux ! C'est l'une des réponses que les développeurs donnent souvent lorsqu'on leur parle de formation au code sécurisé. Chez Secure Code Warrior, nous pensons qu'il existe une meilleure solution. C'est pourquoi nous avons mené une enquête primaire en collaboration avec Evans Data Corp. afin d'étudier l'attitude des développeurs envers le codage sécurisé, les pratiques de code sécurisé et les opérations de sécurité (télécharger le livre blanc). Voici).

Transition de la réactivité à la prévention,prévue pour une sortie prochaine : évolution du paysage de la sécurité des applications. Lorsque nous avons interrogé les développeurs sur les principaux problèmes actuels liés à la formation au code sécurisé, leur réponse a été sans équivoque.

Formation qui déçoit les développeurs

40 % des développeurs interrogés ont déclaré avoir l'impression que le codage sécurisé était enseigné de manière abstraite. 40 % ont déclaré que la formation était trop théorique, sans rapport avec leur travail, et insuffisamment « pratique ». 30 % ont déclaré que la formation sur les langages et les frameworks qu'ils utilisent quotidiennement était insuffisante. C'est préoccupant, car cela montre que la formation actuelle au codage sécurisé est hors contexte et n'a aucun rapport significatif avec le travail quotidien des développeurs.Ceci est préoccupant, car cela indique que la formation actuelle au codage sécurisé est déconnectée du contexte et n'a pas de lien significatif avec les activités quotidiennes des développeurs.

Pour de nombreux développeurs, le principal défi consiste à rester vigilant pendant les activités manuelles fastidieuses. Ces activités ne sont pas efficaces et ne placent pas la sécurité au premier plan.

Lorsque la formation est dispensée dans un environnement isolé, les développeurs ne peuvent pas établir de lien cognitif entre le laboratoire et le monde réel.

Les trois éléments que les développeurs recherchent dans une formation au code sécurisé :

- De manière prépondérante, les développeurs ont indiqué qu'ils recherchaient des formations plus pratiques et mieux adaptées à leurs tâches quotidiennes.

- 65 % des développeurs indiquent qu'ils ont besoin de davantage de formation sur les vulnérabilités spécifiques aux langages et le Top 10 de l'OWASP.

- 75 % des développeurs interrogés souhaitent bénéficier d'une formation pratique systématique.

Formation pour encourager les développeurs

En ce qui concerne la formation sur le terrain (OJT), les développeurs possèdent déjà une certaine expérience et des connaissances existantes. Cela indique qu'un apprentissage « basé sur les acquis » est nécessaire. Il s'agit d'une formation construite sur la base des connaissances déjà acquises par les développeurs, c'est-à-dire une formation « basée sur les acquis ». L'enseignement basé sur les acquis permet de dynamiser et d'améliorer l'expérience acquise jusqu'à présent, tout en continuant à acquérir progressivement de nouvelles compétences. C'est pourquoi il s'agit du moyen le plus approprié pour l'apprentissage sur le terrain.

Transmission des compétences acquises

En ce qui concerne la formation à la sécurité des développeurs, il est établi que ces derniers préfèrent les méthodes d'apprentissage pratiques à l'apprentissage statique basé sur la théorie, qui peut s'avérer fastidieux. Dans cette optique, il est essentiel d'apprendre à coder de manière sécurisée dans un environnement pertinent et adapté à la situation. En tant que catalyseur du changement en matière de codage sécurisé, Secure Code Warrior propose une formation pratique et adaptée à la situation, couvrant les langages de programmation et les frameworks pertinents, ainsi que les défis auxquels les développeurs sont confrontés dans le monde réel.Le contenu pédagogique comprend plus de 5 500 exercices et missions couvrant plus de 147 types de vulnérabilités différentes, notamment les 10 principales vulnérabilités OWASP, les 10 principales vulnérabilités mobiles OWASP, les 10 principales vulnérabilités API OWASP et les 25 principales vulnérabilités CWE/SANS.

Si vous souhaitez évaluer l'impact potentiel sur votre équipe et la capacité à fournir plus rapidement un code sécurisé, Veuillez prendre rendez-vous pour une démonstration dès maintenant.

Ennuyeux, ennuyeux, ennuyeux ! C'est l'une des réponses que les développeurs donnent souvent lorsqu'on leur parle de formation au code sécurisé. Chez Secure Code Warrior, nous pensons qu'il existe une meilleure solution. C'est pourquoi nous avons mené une enquête primaire en collaboration avec Evans Data Corp. afin d'étudier l'attitude des développeurs envers le codage sécurisé, les pratiques de code sécurisé et les opérations de sécurité (télécharger le livre blanc). Voici).

Transition de la réactivité à la prévention,prévue pour une sortie prochaine : évolution du paysage de la sécurité des applications. Lorsque nous avons interrogé les développeurs sur les principaux problèmes actuels liés à la formation au code sécurisé, leur réponse a été sans équivoque.

Formation qui déçoit les développeurs

40 % des développeurs interrogés ont déclaré avoir l'impression que le codage sécurisé était enseigné de manière abstraite. 40 % ont déclaré que la formation était trop théorique, sans rapport avec leur travail, et insuffisamment « pratique ». 30 % ont déclaré que la formation sur les langages et les frameworks qu'ils utilisent quotidiennement était insuffisante. C'est préoccupant, car cela montre que la formation actuelle au codage sécurisé est hors contexte et n'a aucun rapport significatif avec le travail quotidien des développeurs.Ceci est préoccupant, car cela indique que la formation actuelle au codage sécurisé est déconnectée du contexte et n'a pas de lien significatif avec les activités quotidiennes des développeurs.

Pour de nombreux développeurs, le principal défi consiste à rester vigilant pendant les activités manuelles fastidieuses. Ces activités ne sont pas efficaces et ne placent pas la sécurité au premier plan.

Lorsque la formation est dispensée dans un environnement isolé, les développeurs ne peuvent pas établir de lien cognitif entre le laboratoire et le monde réel.

Les trois éléments que les développeurs recherchent dans une formation au code sécurisé :

- De manière prépondérante, les développeurs ont indiqué qu'ils recherchaient des formations plus pratiques et mieux adaptées à leurs tâches quotidiennes.

- 65 % des développeurs indiquent qu'ils ont besoin de davantage de formation sur les vulnérabilités spécifiques aux langages et le Top 10 de l'OWASP.

- 75 % des développeurs interrogés souhaitent bénéficier d'une formation pratique systématique.

Formation pour encourager les développeurs

En ce qui concerne la formation sur le terrain (OJT), les développeurs possèdent déjà une certaine expérience et des connaissances existantes. Cela indique qu'un apprentissage « basé sur les acquis » est nécessaire. Il s'agit d'une formation construite sur la base des connaissances déjà acquises par les développeurs, c'est-à-dire une formation « basée sur les acquis ». L'enseignement basé sur les acquis permet de dynamiser et d'améliorer l'expérience acquise jusqu'à présent, tout en continuant à acquérir progressivement de nouvelles compétences. C'est pourquoi il s'agit du moyen le plus approprié pour l'apprentissage sur le terrain.

Transmission des compétences acquises

En ce qui concerne la formation à la sécurité des développeurs, il est établi que ces derniers préfèrent les méthodes d'apprentissage pratiques à l'apprentissage statique basé sur la théorie, qui peut s'avérer fastidieux. Dans cette optique, il est essentiel d'apprendre à coder de manière sécurisée dans un environnement pertinent et adapté à la situation. En tant que catalyseur du changement en matière de codage sécurisé, Secure Code Warrior propose une formation pratique et adaptée à la situation, couvrant les langages de programmation et les frameworks pertinents, ainsi que les défis auxquels les développeurs sont confrontés dans le monde réel.Le contenu pédagogique comprend plus de 5 500 exercices et missions couvrant plus de 147 types de vulnérabilités différentes, notamment les 10 principales vulnérabilités OWASP, les 10 principales vulnérabilités mobiles OWASP, les 10 principales vulnérabilités API OWASP et les 25 principales vulnérabilités CWE/SANS.

Si vous souhaitez évaluer l'impact potentiel sur votre équipe et la capacité à fournir plus rapidement un code sécurisé, Veuillez prendre rendez-vous pour une démonstration dès maintenant.

Veuillez cliquer sur le lien ci-dessous pour télécharger le PDF de cette ressource.

Secure Code Warrior vous assiste dans la protection de votre code tout au long du cycle de vie du développement logiciel et dans la création d'une culture qui accorde la priorité à la cybersécurité. Que vous soyez responsable de la sécurité des applications, développeur, responsable de la sécurité des systèmes d'information ou professionnel de la sécurité, nous vous aidons à réduire les risques liés au code non sécurisé.

Afficher le rapportVeuillez réserver une démonstration.Secure Code Warrior transforme le codage sécurisé en une expérience positive et stimulante à mesure que les développeurs améliorent leurs compétences. Il guide chaque codeur vers le parcours d'apprentissage qu'il souhaite suivre afin que les développeurs possédant des compétences en sécurité puissent devenir des super-héros au quotidien dans un monde connecté.

Cet article a été rédigé par l'équipe d'experts industriels de Secure Code Warrior. Il vise à aider les développeurs à acquérir les connaissances et les compétences nécessaires pour créer des logiciels sécurisés dès le départ. Il s'appuie sur une expertise approfondie en matière de pratiques de codage sécurisé, sur les tendances du secteur et sur des observations tirées du monde réel.

Ennuyeux, ennuyeux, ennuyeux ! C'est l'une des réponses que les développeurs donnent souvent lorsqu'on leur parle de formation au code sécurisé. Chez Secure Code Warrior, nous pensons qu'il existe une meilleure solution. C'est pourquoi nous avons mené une enquête primaire en collaboration avec Evans Data Corp. afin d'étudier l'attitude des développeurs envers le codage sécurisé, les pratiques de code sécurisé et les opérations de sécurité (télécharger le livre blanc). Voici).

Transition de la réactivité à la prévention,prévue pour une sortie prochaine : évolution du paysage de la sécurité des applications. Lorsque nous avons interrogé les développeurs sur les principaux problèmes actuels liés à la formation au code sécurisé, leur réponse a été sans équivoque.

Formation qui déçoit les développeurs

40 % des développeurs interrogés ont déclaré avoir l'impression que le codage sécurisé était enseigné de manière abstraite. 40 % ont déclaré que la formation était trop théorique, sans rapport avec leur travail, et insuffisamment « pratique ». 30 % ont déclaré que la formation sur les langages et les frameworks qu'ils utilisent quotidiennement était insuffisante. C'est préoccupant, car cela montre que la formation actuelle au codage sécurisé est hors contexte et n'a aucun rapport significatif avec le travail quotidien des développeurs.Ceci est préoccupant, car cela indique que la formation actuelle au codage sécurisé est déconnectée du contexte et n'a pas de lien significatif avec les activités quotidiennes des développeurs.

Pour de nombreux développeurs, le principal défi consiste à rester vigilant pendant les activités manuelles fastidieuses. Ces activités ne sont pas efficaces et ne placent pas la sécurité au premier plan.

Lorsque la formation est dispensée dans un environnement isolé, les développeurs ne peuvent pas établir de lien cognitif entre le laboratoire et le monde réel.

Les trois éléments que les développeurs recherchent dans une formation au code sécurisé :

- De manière prépondérante, les développeurs ont indiqué qu'ils recherchaient des formations plus pratiques et mieux adaptées à leurs tâches quotidiennes.

- 65 % des développeurs indiquent qu'ils ont besoin de davantage de formation sur les vulnérabilités spécifiques aux langages et le Top 10 de l'OWASP.

- 75 % des développeurs interrogés souhaitent bénéficier d'une formation pratique systématique.

Formation pour encourager les développeurs

En ce qui concerne la formation sur le terrain (OJT), les développeurs possèdent déjà une certaine expérience et des connaissances existantes. Cela indique qu'un apprentissage « basé sur les acquis » est nécessaire. Il s'agit d'une formation construite sur la base des connaissances déjà acquises par les développeurs, c'est-à-dire une formation « basée sur les acquis ». L'enseignement basé sur les acquis permet de dynamiser et d'améliorer l'expérience acquise jusqu'à présent, tout en continuant à acquérir progressivement de nouvelles compétences. C'est pourquoi il s'agit du moyen le plus approprié pour l'apprentissage sur le terrain.

Transmission des compétences acquises

En ce qui concerne la formation à la sécurité des développeurs, il est établi que ces derniers préfèrent les méthodes d'apprentissage pratiques à l'apprentissage statique basé sur la théorie, qui peut s'avérer fastidieux. Dans cette optique, il est essentiel d'apprendre à coder de manière sécurisée dans un environnement pertinent et adapté à la situation. En tant que catalyseur du changement en matière de codage sécurisé, Secure Code Warrior propose une formation pratique et adaptée à la situation, couvrant les langages de programmation et les frameworks pertinents, ainsi que les défis auxquels les développeurs sont confrontés dans le monde réel.Le contenu pédagogique comprend plus de 5 500 exercices et missions couvrant plus de 147 types de vulnérabilités différentes, notamment les 10 principales vulnérabilités OWASP, les 10 principales vulnérabilités mobiles OWASP, les 10 principales vulnérabilités API OWASP et les 25 principales vulnérabilités CWE/SANS.

Si vous souhaitez évaluer l'impact potentiel sur votre équipe et la capacité à fournir plus rapidement un code sécurisé, Veuillez prendre rendez-vous pour une démonstration dès maintenant.

Table des matières

Secure Code Warrior transforme le codage sécurisé en une expérience positive et stimulante à mesure que les développeurs améliorent leurs compétences. Il guide chaque codeur vers le parcours d'apprentissage qu'il souhaite suivre afin que les développeurs possédant des compétences en sécurité puissent devenir des super-héros au quotidien dans un monde connecté.

Secure Code Warrior vous assiste dans la protection de votre code tout au long du cycle de vie du développement logiciel et dans la création d'une culture qui accorde la priorité à la cybersécurité. Que vous soyez responsable de la sécurité des applications, développeur, responsable de la sécurité des systèmes d'information ou professionnel de la sécurité, nous vous aidons à réduire les risques liés au code non sécurisé.

Veuillez réserver une démonstration.[Télécharger]Ressources pour débuter

Trust Agent:AI - Secure and scale AI-Drive development

AI is writing code. Who’s governing it? With up to 50% of AI-generated code containing security weaknesses, managing AI risk is critical. Discover how SCW's Trust Agent: AI provides the real-time visibility, proactive governance, and targeted upskilling needed to scale AI-driven development securely.

La puissance de la sécurité des applications OpenText + Secure Code Warrior

OpenText Application Security and Secure Code Warrior combine vulnerability detection with AI Software Governance and developer capability. Together, they help organizations reduce risk, strengthen secure coding practices, and confidently adopt AI-driven development.

Secure Code Warrior corporate overview

Secure Code Warrior is an AI Software Governance platform designed to enable organizations to safely adopt AI-driven development by bridging the gap between development velocity and enterprise security. The platform addresses the "Visibility Gap," where security teams often lack insights into shadow AI coding tools and the origins of production code.

Sujets et contenu de la formation sur le code sécurisé

Notre contenu, leader dans le secteur, évolue constamment en fonction de l'environnement de développement logiciel en constante mutation, tout en tenant compte du rôle de nos clients. Il couvre tous les sujets, de l'IA à l'injection XQuery, et s'adresse à divers rôles, des architectes et ingénieurs aux chefs de produit et responsables de l'assurance qualité. Nous vous invitons à consulter le catalogue de contenu pour découvrir son contenu par sujet et par rôle.

Ressources pour débuter

Cybermon est de retour : la mission IA consistant à vaincre le boss est désormais disponible à la demande.

Cybermon 2025 Beat the Boss est désormais disponible toute l'année sur SCW. Renforcez considérablement le développement sécurisé de l'IA en introduisant des défis de sécurité avancés en matière d'IA/LLM.

.png)